În acest articol vom vorbi despre „Controlul contului utilizatorului”, care s-a bazat pe principiul utilizatorului cel mai puțin privilegiat. Comparat cu Windows Vistași Server 2008 pe sistemele Windows 7 și Server 2008 R 2, există câteva îmbunătățiri ale funcționalității sale. De asemenea, vom vorbi în detaliu despre token-urile de acces și despre procesul de conectare.

Majoritatea problemelor de securitate în ultimele versiuni Ferestrele au fost cauzate de unul Motivul principal: Majoritatea utilizatorilor au început Windows cu drepturi de administrator. Administratorii pot face ce vor cu un computer care rulează sub Control Windows: instalați programe, adăugați dispozitive, actualizați drivere, instalați actualizări, modificați setările de registry, rulați utilitare și creați și modificați conturi de utilizator. Deși este foarte convenabil, deținerea acestor drepturi duce la o problemă uriașă: orice program spion care s-a infiltrat în sistem va putea rula și cu drepturi de administrator și, astfel, poate provoca daune mari atât computerului în sine, cât și tot ceea ce este conectat la acesta.

Windows XP a încercat să rezolve această problemă prin crearea unui al doilea nivel de conturi numit utilizatorii restricționați, care avea doar cele mai necesare permisiuni, dar avea o serie de dezavantaje. Windows Vista a încercat din nou să remedieze această problemă. Această soluție se numește „User Account Control”, care s-a bazat pe principiul celui mai puțin privilegiat utilizator.

Ideea este de a crea un nivel de cont care să nu aibă mai multe drepturi decât are nevoie. Aceste conturi nu pot face modificări în registru sau nu pot efectua alte sarcini administrative. Controlul contului utilizatorului este utilizat pentru a notifica utilizatorul înainte de a face modificări care necesită drepturi de administrator.

Odată cu apariția UAC, modelul de control al accesului s-a schimbat într-un mod care poate ajuta la atenuarea efectelor malware-ului. Când un utilizator încearcă să pornească anumite componente sau servicii de sistem, apare un dialog de control cont utilizator care îi oferă utilizatorului posibilitatea de a continua acțiunea pentru a obține privilegii administrative sau nu. Dacă utilizatorul nu are drepturi de administrator, atunci trebuie să furnizeze informații despre contul de administrator în dialogul corespunzător pentru a rula programul de care are nevoie.

Setările UAC necesită doar aprobarea administratorului pentru a se aplica, astfel încât aplicațiile neautorizate nu vor putea fi instalate fără consimțământul explicit al administratorului. Acest articol descrie în detaliu principiul de funcționare a „Control cont de utilizator” în sistemul de operare Windows 7

În comparație cu Windows Vista și Windows Server 2008 pe sistemele de operare Windows 7 și Windows Server 2008 R2, au fost aduse următoarele îmbunătățiri la funcționalitatea de control al contului de utilizator:

A crescut numărul de sarcini pe care un utilizator standard le poate îndeplini fără a necesita confirmarea administratorului;

Utilizatorului cu drepturi de administrator îi este permis să ajusteze nivelul UAC din „Panou de control”;

Exista setari aditionale politicile locale de securitate, care permit administratorilor locali să modifice comportamentul mesajelor UAC pentru administratorii locali în modul de aprobare admin;

Există setări suplimentare de politică locală de securitate care permit administratorilor locali să modifice comportamentul mesajelor UAC pentru utilizatorii standard.

Majoritatea utilizatorilor nu au nevoie de un nivel atât de ridicat de acces la computer și la sistemul de operare. De cele mai multe ori, utilizatorii nu știu că sunt autentificați ca administratori atunci când verifică e-mailul, navighează pe web sau lansează software. Software-ul rău intenționat instalat de un administrator poate deteriora sistemul și poate afecta toți utilizatorii. Datorită faptului că UAC necesită aprobarea administratorului pentru a aplica instalarea, aplicațiile neautorizate nu pot fi instalate automat fără acordul expres al administratorului de sistem.

Datorită faptului că UAC permite utilizatorilor să ruleze aplicații ca utilizatori obișnuiți:

Departamentele IT pot avea încredere în integritatea mediului lor, inclusiv fișiere de sistem, jurnalele de audit și setările sistemului;

Administratorii nu mai trebuie să petreacă mult timp definind permisiunile pentru sarcini pe computere individuale;

Administratorilor li se oferă un control mai eficient asupra acordării de licențe software, deoarece se pot asigura că sunt instalate numai aplicațiile autorizate. Nu mai trebuie să-și facă griji cu privire la posibilele amenințări la adresa rețelelor lor din cauza software-ului contrafăcut sau rău intenționat.

Specificațiile UAC

Jeton de acces. Tokenurile de acces conțin informații de securitate ale sesiunii de conectare care definesc utilizatorul, grupurile de utilizatori și privilegiile. Sistemul de operare folosește jetonul de acces pentru a controla accesul la obiectele securizate și controlează dacă utilizatorul poate efectua diverse operațiuni legate de sistem pe calculator local. Jetoanele de acces UAC sunt un tip special de jeton de acces care definesc privilegiile minime necesare pentru a funcționa - privilegiile implicite de acces interactiv pentru utilizator Windows pe un sistem cu UAC activat. Al doilea token, tokenul de acces complet al administratorului, are privilegiile maxime permise pentru contul de administrator. Când un utilizator se conectează, este generat un token de acces pentru acel utilizator. Indicatorul de acces conține informații despre nivelul de acces care este acordat utilizatorului, inclusiv identificatorii de securitate (SID).

Mod de aprobare administrator. Modul de aprobare admin este o configurație de control al contului de utilizator care creează un simbol de acces combinat personalizat pentru administrator. Când un administrator se conectează la un computer Windows, i se atribuie două jetoane de acces separate. Dacă nu se folosește modul de aprobare admin, administratorul primește un singur token de acces care îi oferă acces la toate resursele Windows.

Cerere de consimțământ. O solicitare de consimțământ este afișată atunci când un utilizator încearcă să efectueze o sarcină care necesită drepturi de administrator. Utilizatorul își dă acordul sau refuză făcând clic pe butonul „Da” sau „Nu”.

Cerere de acreditare. Utilizatorii standard li se afișează o solicitare de autentificare atunci când încearcă să efectueze o sarcină care necesită acces de administrator. Utilizatorul trebuie să furnizeze numele și parola unui cont care este membru al grupului local Administratori.

Cum funcționează UAC

Controlul contului utilizatorului (UAC) ajută la prevenirea infectării unui computer prin malware, ajutând organizațiile să implementeze mai eficient aplicațiile desktop.

Cu UAC, aplicațiile și sarcinile rulează întotdeauna într-o zonă securizată dintr-un cont non-administrativ, dacă administratorul acordă acces administrativ la sistem.

Panoul de control UAC vă permite să alegeți una dintre cele patru opțiuni:

Notifică fiecare modificare adusă sistemului: acest comportament este prezent în Vista - dialogul UAC apare de fiecare dată când utilizatorul încearcă să facă orice modificare în sistem (setare Windows, instalare aplicație etc.);

Notifică numai atunci când aplicațiile încearcă să facă modificări în sistem: în acest caz, notificarea nu va apărea când se fac modificări în Windows, de exemplu, prin panoul de control și snap-in-uri;

Notificați numai atunci când aplicațiile încearcă să facă modificări în sistem, fără a utiliza desktopul securizat: La fel ca punctul 2, cu excepția faptului că dialogul UAC apare ca un dialog tradițional în loc de modul desktop securizat. Deși acest lucru poate fi convenabil atunci când utilizați anumite drivere grafice care fac dificilă comutarea între desktopuri, acest mod reprezintă o barieră în calea aplicațiilor care imită comportamentul UAC;

Nu notifica niciodată: această setare dezactivează complet UAC.

Procesul de conectare în Windows 7

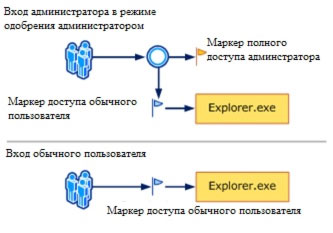

Figura următoare arată modul în care procesul de conectare al administratorului diferă de cel al unui utilizator standard.

Pentru securitate, în mod implicit, acces la resursele sistemului iar aplicațiile, utilizatorii standard și administratorii sunt furnizate în modul utilizator standard. Când un utilizator se conectează, este generat un token de acces pentru el. Indicatorul de acces conține informații despre nivelul de acces care este acordat utilizatorului, inclusiv identificatorii de securitate (SID).

Când un administrator se conectează, sunt create două simboluri de utilizator separate: un simbol de acces standard al utilizatorului și un simbol de acces complet de administrator. Accesul standard al utilizatorului conține aceleași informații despre utilizator ca și tokenul de acces complet al unui administrator, dar fără privilegii administrative și SID. Indicatorul de acces standard al utilizatorului este utilizat pentru a rula aplicații care nu efectuează sarcini administrative. Accesul standard al utilizatorului este utilizat doar pentru a afișa desktopul (explorer.exe). Explorer.exe este procesul părinte de la care utilizatorul poate lansa alte procese care sunt moștenite de jetonul de acces. Ca rezultat, toate aplicațiile rulează ca un utilizator normal, cu excepția cazului în care aplicația necesită utilizarea unui acces administrativ.

Un utilizator care este membru al grupului Administratori se poate conecta pentru a naviga pe web și a citi mesaje E-mail atunci când utilizați un simbol de acces standard al utilizatorului. Atunci când un administrator trebuie să efectueze o sarcină care îi cere să aibă un simbol de utilizator administrativ, Windows 7 va afișa automat o notificare pentru a utiliza drepturile administrative. Această notificare este numită o solicitare pentru acreditări, iar comportamentul său poate fi configurat folosind snap-in-ul Local Security Policy (Secpol.msc) sau Group Policies.

Fiecare aplicație care necesită un token de acces de administrator trebuie să ruleze cu acordul administratorului. O excepție este relația dintre procesele părinte și cele secundare. Procesele secundare moștenesc jetonul de acces al utilizatorului de la procesul părinte. Atât procesele părinte, cât și cele secundare trebuie să aibă același nivel de integrare.

Windows 7 securizează procesele prin marcarea nivelurilor de integrare. Nivelurile de integrare sunt măsurate prin încredere. Aplicațiile „foarte” integrate sunt aplicații care efectuează sarcini care pot modifica datele sistemului. Iar aplicațiile cu integrare „scăzută” rulează sarcini care pot face ravagii în sistemul de operare. Aplicații cu mai multe nivel scăzut integrările nu pot schimba datele în aplicații foarte integrate.

Când un utilizator standard încearcă să ruleze o aplicație care necesită un token de acces de administrator, UAC solicită utilizatorului să furnizeze acreditări de administrator.

Experiența utilizatorului UAC

Când UAC este activat, experiența utilizatorului este diferită de experiența administratorului în modul de aprobare admin. Există o metodă și mai sigură de conectare la Windows 7 - crearea unui cont principal cu drepturi de utilizator standard. Lucrul ca utilizator standard vă permite să maximizați securitatea. Cu componenta de permisiuni încorporată a UAC, utilizatorii standard pot efectua cu ușurință sarcini administrative prin introducerea acreditărilor contului de administrator local.

O opțiune alternativă pentru rularea aplicațiilor ca utilizator normal este să rulați aplicații cu drepturi de administrator ridicate. Cu componenta de acreditări încorporată a UAC, membrii grupului local de administratori pot efectua cu ușurință sarcini administrative prin furnizarea de date de aprobare. În mod implicit, componenta de acreditări încorporată pentru un cont de administrator în modul de aprobare se numește prompt de consimțământ. Promptul de acreditări UAC poate fi configurat utilizând snap-inul Local Security Policy (Secpol.msc) sau Group Policies.

Cu UAC activat, Windows 7 cere consimțământul sau acreditările de intrare administrator local, înainte de a rula un program sau o lucrare care necesită un token de acces de administrator complet. Această solicitare nu garantează că programele spion pot fi instalate în modul silențios.

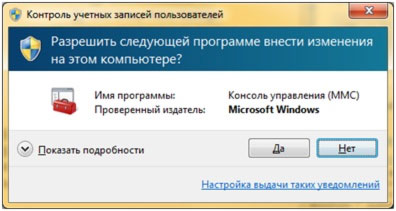

O solicitare de consimțământ este afișată atunci când un utilizator încearcă să finalizeze o sarcină care necesită un token de acces de administrator. Mai jos este o captură de ecran a solicitării de consimțământ UAC.

O solicitare de autentificare este afișată atunci când un utilizator standard încearcă să execute o sarcină care necesită un simbol de acces de administrator. Această solicitare pentru un utilizator standard poate fi configurată folosind snap-in-ul Local Security Policy (Secpol.msc) sau Group Policies. Solicitarea acreditărilor poate fi configurată și pentru administratori prin modificarea politicii UAC: Elevation Prompt Behavior for Administrators in Admin Approval Mode la modificarea acreditărilor Prompt.

Următoarea captură de ecran arată un exemplu de solicitare de permisiune UAC.

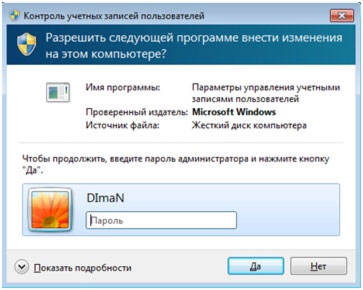

Solicitări de ridicare UAC

Solicitările de ridicare UAC sunt codificate în culori pentru aplicații specifice, permițându-vă să identificați imediat un potențial risc de securitate. Când o aplicație încearcă să ruleze cu un token de acces de administrator complet, Windows 7 mai întâi analizează fișierul executabil pentru a determina editorul. În primul rând, aplicațiile sunt împărțite în 3 categorii de publisheri executabili: Windows 7, publisher verificat (semnat), publisher non-verified (nesemnat). Următoarea imagine arată cum Windows 7 determină ce culoare pentru solicitarea de promovare să fie afișată utilizatorului.

Solicitările de altitudine sunt codificate după culoare după cum urmează:

O pictogramă scut este afișată pe un fundal roșu: aplicația este blocată de politica de grup sau blocată din cauza unui editor necunoscut.

O pictogramă de scut auriu este afișată pe un fundal albastru: aplicația este administrativă aplicație Windows 7, cum ar fi „Panou de control”.

O pictogramă de scut albastru este afișată pe un fundal albastru pentru a indica faptul că aplicația este semnată și de încredere pe computerul local.

Afișat pe un fundal galben pictograma galbenă Shield: Aplicația nu este semnată sau este semnată, dar nu are încredere pe computerul local.

Solicitările de altitudine folosesc aceeași codare de culoare ca și casete de dialog pe Windows Internet Explorer 8.

pictograma scut

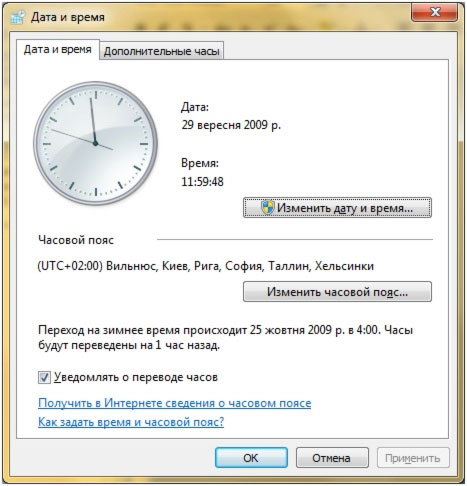

Unele elemente din Panoul de control, cum ar fi Data și Ora, conțin o combinație de operațiuni de administrator și utilizator normale. Utilizatorii obișnuiți pot vedea ora și pot schimba fusul orar, este necesar un token de acces complet de administrator pentru a schimba data și ora sistemului. Mai jos este o captură de ecran a casetei de dialog „Dată și oră” din panoul de control.

Pictograma scut de pe butonul „Schimbați data și ora” indică faptul că acest proces necesită un token de acces complet de administrator și va afișa o solicitare pentru ridicarea UAC.

Asigurarea unei cereri de ridicare

Procesul de ridicare oferă instrucțiuni directe pentru a proteja desktopul. Solicitările de consimțământ și de acreditări sunt afișate implicit în Windows 7 pentru securitatea sistemului. Doar procesele de sistem pot avea acces deplin la spațiul de lucru securizat. Pentru a obține un nivel mai ridicat de securitate, se recomandă activarea Politica de grup Controlul contului de utilizator: comutați la desktopul securizat când vi se solicită elevația.

Când fișierele executabile solicită elevație, desktopul interactiv, numit și desktop, trece la desktopul securizat. Desktopul securizat estompează desktopul utilizatorului și afișează un prompt de înălțime în care utilizatorul trebuie să ia o decizie pentru a continua sarcina. Când utilizatorul face clic pe butonul „Da” sau „Nu”, desktopul revine la desktopul utilizatorului.

Software-ul rău intenționat poate imita desktopul securizat, dar cu UAC activat: Comportamentul solicitării de ridicare pentru administratori în Modul de aprobare admin setat la „Solicitare consimțământ” malware nu va putea obține drepturi ridicate chiar dacă utilizatorul face clic pe butonul „Da”. Dacă setarea politicii este setată la „Solicitare acreditări”, atunci programele malware pot colecta acreditările utilizatorului.

Destul de frecvente sunt situațiile în care mai multe persoane folosesc un singur computer. Acest lucru poate necesita să le permiteți unor utilizatori un lucru și altora altceva. De exemplu, puteți permite unor utilizatori să instaleze programe pe un computer, fără a le permite altora. În plus, puteți permite unor utilizatori să folosească un program sau fișier și să le interziceți altora. Și, în sfârșit, vă puteți asigura că fiecare utilizator de computer are propriile setări și design pentru desktop, Windows și Windows în general.

Pentru a face toate acestea posibile, este necesar să înregistrați fiecare dintre utilizatorii vizați în sistem - să creați un cont pentru el. Este ca o carte de identitate în HR.

Când sistemul pornește, fereastra de bun venit afișează o listă de utilizatori înregistrați cărora li se permite să se conecteze la sistem. Pentru a continua lucrul, va trebui să specificați cu ce utilizator veți lucra și să introduceți parola corespunzătoare. După aceea, sistemul va porni în sfârșit și ținând cont de setările individuale ale utilizatorului.

Creați un cont

Pentru a crea un cont nou, accesați Panoul de control (Start Panoul de control) și faceți clic pe pictograma

Conturi de utilizator. Ca urmare, pe ecran va apărea o casetă de dialog cu același nume (vezi Fig. 5.1), în care puteți efectua diverse operațiuni pe cont propriu, în baza cărora lucrați în sistem în acest moment. Vom învăța cum să edităm conturile în secțiunea următoare, dar, deocamdată, să aflăm cum este creat un cont nou.

Orez. 5.1. Caseta de dialog Conturi de utilizator

După aceea, accesați o altă fereastră prezentată în Fig. 5.2. Această fereastră este cea mai generală și vă permite să treceți la editarea nu numai a contului dvs., ci și a altor conturi. Cu toate acestea, acum suntem interesați de linkul Creați un cont. Faceți clic pe el cu mouse-ul. Primul lucru pe care va trebui să îl specificați este tipul de cont care se creează, adică drepturile de acces pe care va trebui să le aibă proprietarul contului creat (Fig. 5.3). Există două valori posibile:

Orez. 5.2. Conturi existente în sistem

Administrator - în acest caz, utilizatorul cu acest cont va avea drepturi de administrator. El va avea control deplin asupra resurselor sistemului și va putea modifica orice setări și va efectua toate acțiunile posibile.

Acces normal - în acest caz, drepturile utilizatorului care deține acest cont vor fi reduse semnificativ. El nu va avea acces la setările principale ale sistemului și nu va putea folosi unele programe. De asemenea, el nu va putea instala majoritatea programelor.

În plus, trebuie să introduceți numele noului cont în câmpul de mai sus. Pentru a crea un cont, faceți clic pe butonul Creați un cont. După aceea, contul va fi creat și va apărea în fereastra Conturi utilizator (Fig. 5.3).

![]()

Orez. 5.3. Crearea unui cont nou - setați drepturile de acces și un nume

Rămâne acum să-l configurezi (în mod implicit, nu are propria sa parolă).

Configurarea și editarea unui cont

Pentru a configura un cont, trebuie mai întâi să faceți clic pe el în fereastra Conturi utilizator (Fig. 5.2). După aceea, veți vedea o listă setări posibileși operațiuni care pot fi efectuate cu acest cont (Fig. 5.4):

Schimbarea numelui.

Creați o parolă (sau Schimbați parola).

Schimbați desenul.

Schimbați tipul de cont.

Ștergerea unui cont.

Setarea controlului parental

Orez. 5.4. Editarea unui cont

Setați o parolă pentru un cont

În viitor, puteți efectua oricare dintre aceste acțiuni, dar imediat după crearea unui cont nou, în primul rând, trebuie să setați o parolă pentru acesta. Prin urmare, faceți clic pe linkul Creați o parolă și în fereastra care apare (Fig. 5.5) introduceți parola de două ori, iar în partea de jos - un indiciu sugestiv. Cu toate acestea, este posibil să nu introduceți un indiciu.

Când ați terminat, faceți clic pe butonul Creare parolă.

Schimbarea imaginii contului dvs

Poate fi utilă schimbarea imaginii care servește la identificarea contului. Pentru a face acest lucru, după ce selectați un cont în fereastra Conturi de utilizator (Fig. 5.2), faceți clic pe linkul Schimbați imaginea.

Orez. 5.5.Crează o parolă

Orez. 5.6. Cere poza noua pentru cont

Ca urmare a acestor acțiuni „super complexe”, pe ecran va apărea un set de desene care pot fi atribuite unui cont (Fig. 5.6). Alegeți-l pe cel care vă place și faceți clic pe butonul Schimbați imaginea. Dacă niciunul dintre desenele standard oferite nu v-a sedus, vă puteți specifica desenul. Pentru a face acest lucru, faceți clic pe linkul Căutați alte imagini și specificați ce imagine doriți să utilizați.

Ștergerea unui cont

Pentru a șterge un cont, mai întâi selectați-l în fereastra Conturi utilizator (Fig. 5.2), apoi faceți clic pe linkul Ștergere cont din fereastra de proprietăți a contului (vezi Fig. 5.4). După aceea, veți fi întrebat dacă doriți să salvați fișierele personale aparținând utilizatorului cu ștergerea contului (Fig. 5.7). Dacă sunteți de acord să ștergeți, atunci folderele Documente, Imagini etc. vor fi șterse, ceea ce înseamnă tot ce a fost plasat în aceste foldere atunci când un utilizator cu acest cont lucra pe computer.

Orez. 5.7. Ștergerea unui cont

Ce este un cont de utilizator? Ce tipuri de conturi există și cum sunt configurate? Despre asta și despre avantajele conectării unui cont Înregistrările Microsoftîn Windows 7 vom spune în acest articol.

Conturile în sistemul de operare Windows este o funcționalitate obișnuită, care este concepută pentru a oferi mai multor utilizatori ai unui computer să lucreze confortabil cu acesta.

Un cont personal este un fel de spațiu personal al unei persoane, unde poate organiza cel mai convenabil lucrul cu setările sistemului, fișierele și programele aflate sub autoritatea tipului de cont, fără a interfera astfel cu exact același proces de lucru cu un computer cu altul. utilizator.

Deci, într-o intrare separată, fiecare dintre utilizatori poate alege o temă pentru el însuși, setează locația pictogramelor pe desktop, setează poziția plăcilor pe ecranul de pornire (în cazul Windows 8.1), configura browserul, playere media sau aplicații de resurse sociale. Dacă diferiți utilizatori de computere au secrete unul față de celălalt, își pot proteja conturile cu o parolă.

Ce tipuri de conturi există?

Administrator- tipul acestui cont este destinat utilizatorilor care au dreptul de a face modificări în funcționarea sistemului de operare (prin acțiunile lor individuale sau prin software). Administratorii au acces la toate fișierele de pe computer, la toate servicii de sistemși programele instalate, precum și la toate disponibile conturi sisteme.

Acesta este primul cont care apare după instalarea Windows. Cont administrator în organizații este folosit, de regulă, doar de specialiștii IT pentru întreținerea unui calculator și pentru a lua măsuri de securitate pentru a evita dezvăluirea secretelor comerciale, în timp ce un angajat care utilizează un computer care i-a fost încredințat își îndeplinește atribuțiile folosind un cont standard de utilizator. Adesea, specialiștii IT, la ordinul conducerii, folosesc contul de administrator pentru a bloca computerele angajaților organizației de jocuri sau posibilitatea de a vizita retele sociale astfel încât să nu folosească timpul de lucru pentru distracție.

Standard este un cont de utilizator personalizat care asigură utilizarea completă a computerului, cu excepția capacității de a face modificări la sistem de operare, modificați unele setări sau ștergeți fișiere importante. Utilizatorul poate denumi un astfel de cont după propriul său nume, își poate seta fotografia ca avatar și, de asemenea, poate proteja înregistrarea cu o parolă.

Utilizatorii de computere și laptop-uri de acasă folosesc adesea un singur cont de administrator, fără a bănui nici măcar că pot fi create conturi diferite pentru membrii individuali ai familiei. Doar câțiva utilizatori creează computer de acasă pentru copii, conturi separate cu unele restricții – de exemplu, folosirea unui cronometru de închidere dacă timpul permis de părinți pentru a lucra cu un computer a expirat sau cu restricții de acces la site-uri dăunătoare copiilor. De asemenea, este mai bine să creați un cont standard separat dacă aveți încredere în dispozitivul dvs. computer unui adult, dar utilizator neexperimentat. Acest lucru minimizează riscul de a face modificări nedorite sistemului.

Cartea de oaspeti Acesta nu este un cont personalizat. Este cea mai limitată ca funcționalitate și asigură munca temporară a utilizatorului cu computerul. Puteți transfera un computer într-un cont de oaspeți dacă străinii ți-au cerut să-l folosești - oaspeți care au venit în cinstea sărbătorii sau angajați drăguți de la un departament vecin al organizației. Vor putea naviga pe internet, vor putea lucra cu unii programul instalat, vizionați un videoclip sau ascultați muzică. Și nu mai mult - oaspeții nu vor putea instala sau șterge nimic fără știrea dvs.

Unde se află setările contului de sistem?

Schimbă setările o înregistrare existentă, puteți crea unul nou sau puteți șterge unul neutilizat în cazul Windows 7 prin meniul Start. Trebuie să ajungeți la secțiunea „Conturi de utilizator și siguranța familiei” din tabloul de bord.

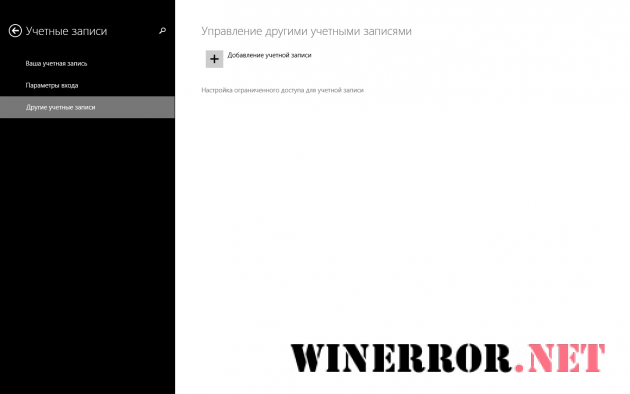

Dacă aveți instalat Windows 8 / 8.1, puteți profita de noua interfață: trebuie să apelați panoul pop-up din dreapta, selectați „Setări”, apoi - „Modificați setările computerului - Conturi”.

Beneficiile contului Windows 8.1

ÎN Versiuni anterioare Sistemul de operare Windows - până la al 7-lea inclusiv - conectarea la un cont Microsoft nu a fost atât de strâns. Când instalați sistemul, vi se solicită să vă înregistrați pe resursa de internet a gigantului software, dar puteți sări peste acest pas și să continuați instalarea sistemului sub un cont local de computer. În același timp, lipsa unui cont Microsoft pentru a lucra cu drepturi depline sisteme Windows XP, Vista sau 7 nu vor face o mare diferență.

În Windows 8 și succesorul său evolutiv, versiunea 8.1, în principiu, puteți sări peste pasul de înregistrare sau de conectare la un cont Microsoft existent. Dar în viitor, folosind doar contul de computer local, nu veți putea folosi în mod activ funcționalitatea interfeței Metro. Veți avea nevoie de un cont Microsoft pentru a lucra cu unele aplicații Metro obișnuite (Mail, Calendar, People, Messages) și magazinul Windows 8/8.1.

Dacă pasul de conectare a contului Microsoft este omis când Instalare Windows 8/8.1, puteți reveni la acesta oricând. Pentru a face acest lucru, trebuie să accesați calea de setări Metro menționată mai sus „Setări - Modificați setările computerului - Conturi”.

Care sunt avantajele conectării unui cont Microsoft în Windows 8/8.1?

Conectare unică la serviciile online Microsoft

Un cont Microsoft este o cheie unică pentru utilizarea resurselor de internet ale gigantului software, inclusiv: serviciul de e-mail Outlook.Com, Stocare in cloud OneDrive, un serviciu de sistem de operare mobil Windows Phone, servicii de jocuri și multimedia Xbox Live. Și, desigur, magazinul de aplicații Metro menționat mai sus pentru Windows 8/8.1. Pentru a crea un cont Microsoft, veți avea nevoie de un e-mail cutie poștală, care va fi autentificarea pe care trebuie să o introduceți în viitor.

Sincronizarea datelor și Setări Windows 8/8.1

Când reinstalați sau utilizați acest sistem pe alt dispozitiv, conectarea unui cont Microsoft și sincronizarea datelor vă oferă un sistem configurat anterior - cu opțiuni de actualizare, cu setari de retea, cu tema selectată, cu setările de limbă etc.

Instalați aplicații în lot din Magazinul Windows

Pe lângă sincronizarea unor aplicații obișnuite, în magazin Windows o secțiune separată „Cont” va afișa o listă de aplicații pe care le-ați instalat anterior. Din această listă, puteți selecta toate sau o parte dintre ele și le puteți activa instalarea în lot pe computer. Având în vedere că aplicațiile se instalează rapid, puteți restabili starea dorită foarte rapid.