A avut loc cel mai mare atac cibernetic din istorie. Virus Vreau să plâng(„Vreau să plâng”) a infectat zeci de mii de computere dedesubt Control Windows din 70 de țări ale lumii. Mașinile infectate au fost blocate de o fereastră cu inscripția „Atenție. Fișierele importante sunt criptate. Pentru a recâștiga accesul, transferați 300 USD. Virusul a lovit cel mai greu spitalele, băncile, companiile de telecomunicații și agențiile guvernamentale. Citiți mai multe despre WannaCry și despre modul în care utilizatorii obișnuiți se pot proteja de el în acest articol.

Cum funcționează virusul WannaCry

Virusul WannaCry se răspândește prin portul 445, care este utilizat de serviciul de acces la fișiere. Este activat implicit pe toate computerele Windows. WannaCry exploatează o vulnerabilitate în protocolul SMBv1 moștenit, care este setări implicite incluse de asemenea. WannaCry ajunge pe un computer de pe site-uri infectate sau împreună cu viruși care transmit portul 445 către acest computer.

Scară atac al hackerilor, pe care mass-media l-a numit apocalipsa cibernetică, se explică prin faptul că hackerii din grupul The Shadow Brokers au avut acces la evoluțiile Agenției Naționale de Securitate din SUA. Potrivit Politiko, atacatorii au folosit programe spion NSA.

Ce rău a provocat virusul

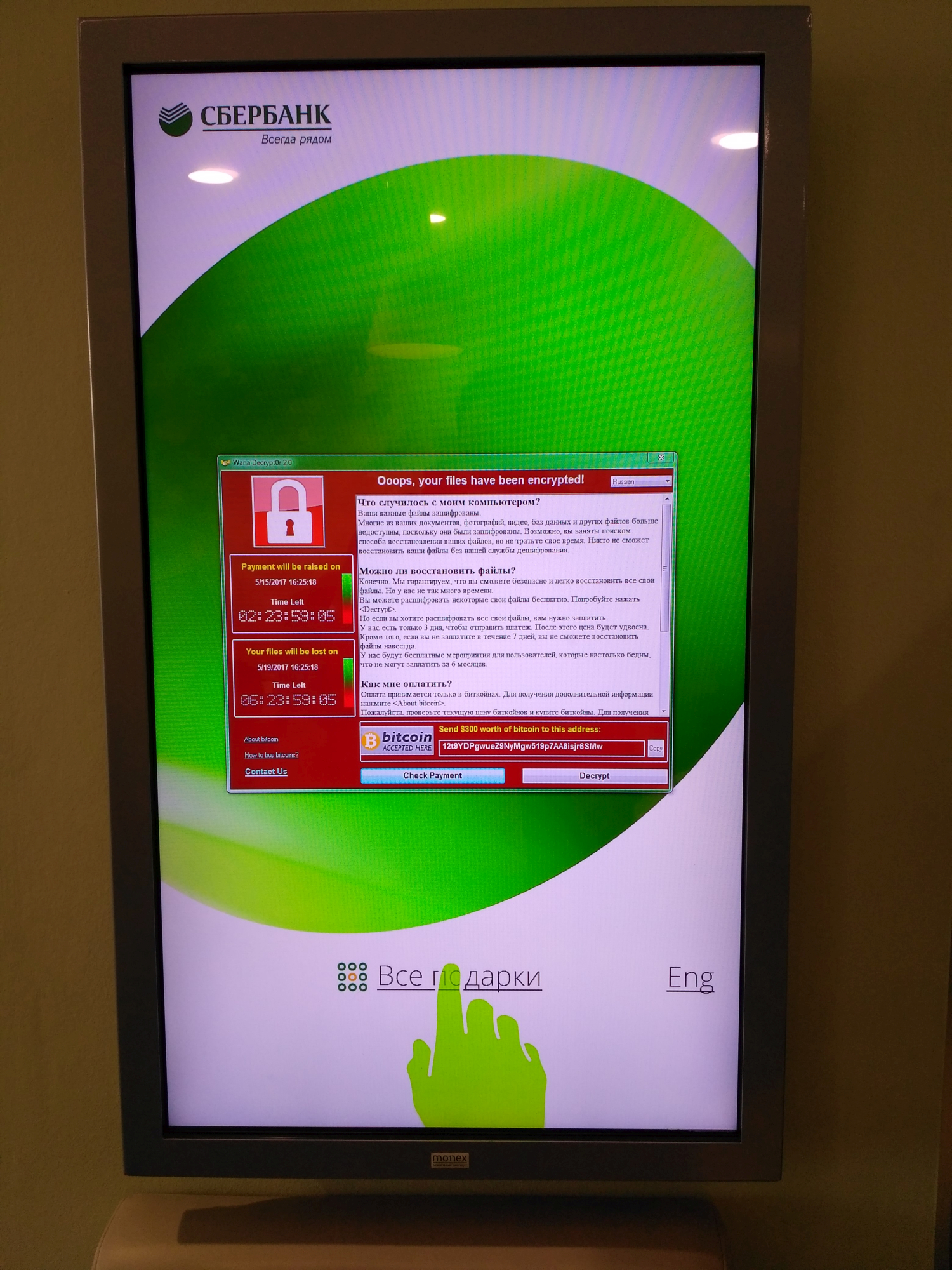

Sute de companii din întreaga lume au raportat tentative de atac. În Rusia, MegaFon, Sberbank și multe alte companii de telecomunicații au anunțat atacul. Au avut de suferit și resursele Ministerului Afacerilor Interne, însă, atacurile au fost respinse fără probleme și s-a evitat scurgerea de date.

În Marea Britanie, spitalele au fost paralizate din cauza atacului; în Germania, hackerii au dezactivat sistemele de control dintr-unul dintre cele șapte centre regionale de dispecer, ceea ce a cauzat întreruperi în circulația trenurilor. În Spania, o mare companie de telecomunicații a avut de suferit.

În Marea Britanie, spitalele au fost paralizate din cauza atacului; în Germania, hackerii au dezactivat sistemele de control dintr-unul dintre cele șapte centre regionale de dispecer, ceea ce a cauzat întreruperi în circulația trenurilor. În Spania, o mare companie de telecomunicații a avut de suferit.

Harta atacurilor înregistrate

Nu este vina Microsoft

Microsoft a lansat o remediere pentru problema ETERNALBLUE încă din martie 2017 în buletinul MS17-010. Dar, așa cum se întâmplă adesea, multe companii și utilizatori au ignorat actualizarea.

Cum să verificați dacă există o amenințare

Pasul 2. În coloană Port de verificat introduceți valoarea 445 și apăsați Verificați portul.

Pasul 3. Dacă serviciul răspunde la cerere cu un mesaj:» Eroare: nu am putut vedea serviciul dvs. pe 93.81.179.239 pe portul (445) Motiv: Conexiune a expirat„- portul 445 de pe computer este închis. Esti in siguranta.

Pasul 3. Dacă serviciul răspunde la cerere cu un mesaj:» Eroare: nu am putut vedea serviciul dvs. pe 93.81.179.239 pe portul (445) Motiv: Conexiune a expirat„- portul 445 de pe computer este închis. Esti in siguranta.

Dacă portul 445 este deschis, atunci există o amenințare de infectare a computerului cu virusul WannaCry. În acest caz, utilizați instrucțiunile de mai jos.

Cum să închideți portul 445 și să vă protejați de un virus

Pasul 1. Rulați " Panou de control».

Pasul 2. Accesați „ Programe».

Pasul 3. Selectați „ Activați sau dezactivați funcțiile Windows».

Pasul 3. Selectați „ Activați sau dezactivați funcțiile Windows».

Pasul 4. Debifați caseta „ A sustine acces public la fișierele SMB 1.0/CIFS", presa " Bine" și reporniți computerul.

Pasul 4. Debifați caseta „ A sustine acces public la fișierele SMB 1.0/CIFS", presa " Bine" și reporniți computerul.

După dezactivarea acestei componente standard, nu va exista nicio amenințare de infectare cu virusul WannaCry.

După dezactivarea acestei componente standard, nu va exista nicio amenințare de infectare cu virusul WannaCry.

virus ransomware Vreau să plâng, sau Wana Decryptor, a lovit zeci de mii de computere din întreaga lume. În timp ce cei atacați așteaptă o soluție la problemă, utilizatorii care nu au fost încă afectați ar trebui să folosească toate liniile de apărare posibile. Una dintre modalitățile de a scăpa de infecția cu virus și de a vă proteja de răspândirea de la WannaCry este să închideți porturile 135 și 445, prin care nu numai WannaCry, ci și majoritatea troienilor, ușilor din spate și a altor programe rău intenționate intră în computer. Există mai multe mijloace pentru a acoperi aceste lacune.

Metoda 1. Protecție împotriva WannaCry - folosind Firewall

Firewall, cunoscut și sub numele de firewall, în sensul clasic, este un perete care separă secțiuni de clădiri pentru a le proteja de incendiu. Un firewall de computer funcționează într-un mod similar - protejează un computer conectat la Internet de informații inutile prin filtrarea pachetelor primite. Majoritatea programelor firewall pot fi reglate fin, inclusiv. și închide anumite porturi.

Există multe tipuri de firewall-uri. Cel mai simplu firewall este standardul instrument Windows, care oferă protecție de bază și fără de care PC-ul nu ar rezista nici măcar 2 minute în stare „curată”. Firewall-uri terță parte - cum ar fi cele încorporate în programe antivirus- lucreaza mult mai eficient.

Avantajul firewall-urilor este că blochează toate conexiunile care nu se potrivesc cu setul de reguli specificat, de exemplu. se lucrează pe principiul „tot ce nu este permis este interzis”. Din acest motiv, atunci când utilizați un firewall pentru a vă proteja împotriva Vreau virus Cry ar trebui mai degrabă să se deschidă porturile dorite decât să le închidă pe cele inutile. Asigura-te ca firewall windows 10 funcționează, puteți deschide setările programului prin căutare și accesați Opțiuni suplimentare. Dacă porturile sunt deschise în mod implicit, puteți închide 135 și 445 creând regulile corespunzătoare prin setările paravanului de protecție din secțiunea conexiuni de intrare.

Cu toate acestea, în unele cazuri, paravanul de protecție nu poate fi utilizat. Fără acesta, va fi mai dificil să oferiți protecție împotriva malware-ului WannaCry, dar va fi posibil să închideți cele mai evidente găuri fără prea multe dificultăți.

O modalitate eficientă de a vă proteja împotriva Wana Descrypt0r este ilustrată în videoclip!

Metoda 2. Blocarea răspândirii unui virus cu Windows Worms Doors Cleaner

Ferestre Worms Doors Cleaner- acest program simplu cântărește doar 50 KB și vă permite să închideți porturile 135, 445 și altele cu un singur clic de la Virusul WannaCry.

Puteți descărca Windows Worms Doors Cleaner de pe link-ul: http://downloads.hotdownloads.ru/windows_worms_doors_cleaner/wwdc.exe

Fereastra principală a programului conține o listă de porturi (135–139, 445, 5000) și informații scurte despre acestea - pentru ce servicii sunt utilizate, dacă sunt deschise sau închise. Lângă fiecare port este un link către politica oficială de securitate Microsoft.

- Pentru a închide porturile cu Windows Worms Doors Cleaner de la WannaCry, trebuie să faceți clic pe butonul Dezactivare.

- După aceea, crucile roșii vor fi înlocuite cu bifă verzi și vor apărea inscripții care indică faptul că porturile au fost blocate cu succes.

- După aceea, programul trebuie să fie închis și computerul trebuie repornit.

Metoda 3. Închiderea porturilor prin dezactivarea serviciilor de sistem

Este logic că porturile sunt necesare nu numai pentru viruși precum WannaCry - în condiții normale sunt folosite servicii de sistem, de care majoritatea utilizatorilor nu au nevoie și poate fi ușor dezactivat. După aceea, nu va mai fi nevoie să se deschidă porturile și programele malware nu vor putea intra în computer.

Închiderea portului 135

Portul 135 este utilizat de serviciu DCOM (COM distribuit), care este necesar pentru a conecta obiecte diferite mașiniîn retea locala. Tehnologia practic nu este folosită în sisteme moderne astfel încât serviciul să poată fi dezactivat în siguranță. Acest lucru se poate face în două moduri - folosind un utilitar special sau prin intermediul registrului.

Folosind utilitarul, serviciul este dezactivat după cum urmează:

În sisteme Windows Server 2003 și mai vechi, trebuie să efectuați o serie de operațiuni suplimentare, dar deoarece virusul WannaCry este periculos numai pentru versiunile moderne ale sistemului de operare, nu are rost să atingeți acest punct.

Prin portul de registry de la program virus WannaCry se închide astfel:

- 1. Se lansează editorul de registry (regedit în fereastra Run).

- 2. Căutați cheia HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Ole.

- 3. Parametrul EnableDCOM se schimbă de la Y la N.

- 4. Computerul repornește.

Puteți edita registrul numai de sub cont administrator.

Închiderea portului 445

Portul 445 este utilizat de serviciu NetBT- un protocol de rețea care permite programelor mai vechi care se bazează pe API-ul NetBIOS să funcționeze rețele moderne TCP/IP. Dacă nu există un astfel de software antic pe computer, portul poate fi blocat în siguranță - aceasta va închide intrarea principală pentru răspândirea virusului WannaCry. Puteți face acest lucru prin setările de conexiune la rețea sau prin editorul de registry.

Prima cale:

- 1. Proprietățile conexiunii utilizate sunt deschise.

- 2. Se deschid proprietățile TCP/IPv4.

- 3. Este apăsat butonul „Avansat...”.

- 4. În fila WINS, bifați caseta de lângă „Dezactivați NetBIOS prin TCP/IP”.

Trebuie făcut pentru toată lumea conexiuni de retea. În plus, merită să dezactivați serviciul de acces la fișiere și la imprimantă dacă nu este utilizat - există cazuri în care WannaCry a lovit un computer prin intermediul acestuia.

A doua cale:

- 1. Se deschide editorul de registry.

- 2. Parametrii NetBT sunt căutați în secțiunea ControlSet001 a intrărilor de sistem.

- 3. Parametrul TransportBindName este eliminat.

Același lucru ar trebui făcut în următoarele secțiuni:

- ControlSet002;

- CurrentControlSet.

După finalizarea editării, computerul repornește. Rețineți că dezactivarea NetBT va opri serviciul DHCP.

Concluzie

Astfel, pentru a vă proteja împotriva răspândirii virusului WannaCry, trebuie să vă asigurați că porturile vulnerabile 135 și 445 sunt închise (puteți folosi diverse servicii pentru aceasta) sau să activați firewall-ul. În plus, toate actualizările trebuie instalate sisteme Windows. Pentru a evita atacurile în viitor, se recomandă să utilizați întotdeauna cea mai recentă versiune de software antivirus.

În toată lumea din 12 mai. Acest ransomware pătrunde Sisteme de operare computere atunci când descărcați un fișier de pe Internet. Când un computer primește un astfel de virus, WannaCry criptează diverse fișiere - fotografii, muzică, filme, documente text, prezentări, arhivare etc. Atacatorii storc 300 USD pentru decriptare. Cum să faci față acestui virus ransomware?

Kaspersky Lab spune că cele mai vulnerabile la atac au fost computerele pe care nu erau instalate actualizări de software și exista software piratat.

1 Cum funcționează virusul Wanna Cry?

WannaCry este un program numit WanaCrypt0r 2.0 care atacă doar computerele Windows. Programul folosește o „gaură” în sistem - Securitate Microsoft Buletinul MS17-010, a cărui existență era necunoscută anterior.

2 Cum se răspândește virusul WannaCry?

Virusul WannaCry se răspândește e-mail. După deschiderea unui atașament într-un e-mail spam, codificatorul este lansat și fișierele criptate după aceea sunt aproape imposibil de recuperat.

3 La ce ar trebui să fiu atent pentru a nu-mi infecta computerul cu virusul WannaCry?

Acordați mare atenție la ceea ce vi se trimite prin e-mail. Nu deschideți fișiere cu aceste extensii: .executabil, .vbsȘi .scr. Escrocii pot folosi mai multe extensii pentru a deghiza un fișier rău intenționat ca videoclip, fotografie sau document (de exemplu, avi.exe sau doc.scr), scrie ru24.top.

Ilya Sachkov, CEO al Group-IB, o companie de prevenire și investigare a criminalității cibernetice, sfătuiește: „În cazul WannaCry, blocarea portului 445 de pe Firewall (firewall) prin care apare infecția poate fi o soluție la problemă”. Pentru a detecta fișiere potențial rău intenționate, trebuie să activați opțiunea „Afișați extensiile de fișiere” din setările Windows.

4 Ce a făcut Microsoft pentru a proteja OC Windows de virusul WannaCry?

Microsoft a lansat deja un „patch” - doar rulați actualizarea Windows Update inainte de ultima versiune. Este de remarcat faptul că numai utilizatorii care au achiziționat o versiune licențiată de Windows își vor putea proteja computerul și datele - atunci când încearcă să actualizeze sistemul „piratat”, sistemul pur și simplu nu va trece testul. De asemenea, trebuie să rețineți că Windows XP nu mai este actualizat, așa cum, desigur, și mai mult versiuni timpurii, potrivit Rorki.ru.

5 Cele mai simple moduri de a vă proteja împotriva virusului WannaCry

Pentru a nu „prinde” virusul WannaCry pe computer, trebuie să urmați câteva reguli simple Securitate:

- actualizați sistemul la timp - toate computerele infectate nu au fost actualizate,

- utilizați un sistem de operare licențiat,

- nu deschide suspect e-mailuri,

- nu urmați link-uri suspecte lăsate de utilizatori de neîncredere.

6 Ce ar trebui să faci dacă ai „prins” virusul WannaCry pe computer?

Dacă bănuiți că computerul dvs. este infectat cu virusul WannaCry, trebuie neapărat să vă deconectați dispozitivul de la Internet sau de la Wi-Fi - acest lucru va preveni răspândirea virusului, recomandă Group-IB. Recomandări ale experților: nu plătiți niciodată o răscumpărare escrocilor, deoarece nu există nicio garanție că atacatorii vor trimite cheia de decriptare, sfătuiește alldaynews24.ru.

6 Cum să minimizezi daunele de la o posibilă infecție cu virusul WannaCry?

Kaspersky Lab sugerează să faci regulat copii de rezervă fișiere: „Păstrați copii pe medii care nu sunt conectate permanent la computer. Dacă există o copie de rezervă nouă, atunci infectarea cu ransomware nu este o tragedie, ci doar o pierdere de câteva ore pentru a reinstala sau curăța sistemul.”

Virus Vreau să plâng apărut pe 12 mai 2017. Alte nume pentru acest virus: WCry sau WanaCrypt0r 2.0

Până în prezent, se estimează că virusul a infectat 135.000 de computere și laptopuri Windows în aproximativ 100 de țări din întreaga lume.

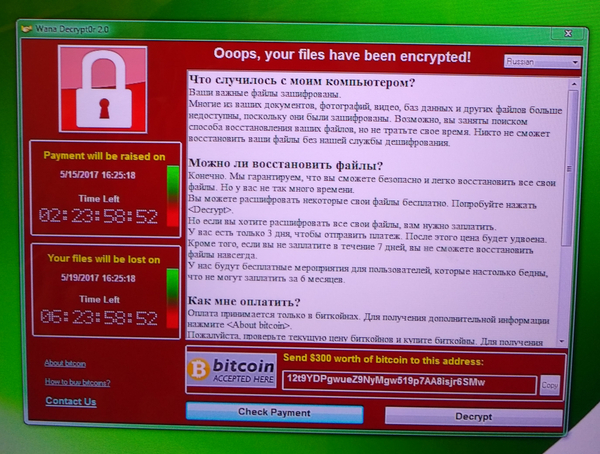

Virusul blochează computerul. Apoi afișează ceva de genul acesta pe ecran:

Virusul infectează computerele Windows. Microsoft a avut grijă de utilizatorii săi și a lansat actualizări pentru toate versiunile de Windows. Aceste actualizări închid vulnerabilitatea sistemului de operare, ceea ce vă permite să evitați infectarea cu versiunea actuală a virusului Wanna Cry. Trebuie să dai credit Microsoft. El a lansat o actualizare chiar și pentru Windows XP, care are aproape 17 ani și nu a mai fost suportat din 2014.

Cum să te protejezi de virus?

Pentru inceput:

Pentru ca Windows să fie cât mai protejat de atacurile de viruși, trebuie să-i mențineți actualizările la zi. Pentru aceasta:

- În Windows 7 accesați Panou de control > Centru de sistem și securitate actualizări de Windows.

Acolo vei vedea dacă actualizari automate Windows și există vreunul acest moment actualizări importante. - Pe Windows 10, accesați Setări > Actualizare și securitate

.

- În Windows 8.1, accesați Panou de control > Actualizare Windows de sistem și securitate

.

Prin activarea actualizărilor automate, ați finalizat cu succes primul pas în protejarea împotriva virușilor ransomware.

Mai jos este o instrucțiune pentru instalarea unei actualizări care blochează pătrunderea virusului Wcry în depășit versiuni Windows.

Cum se instalează o actualizare pe versiuni învechite Windows 7, 8.1, XP, Visa.

Vă reamintesc că x86 în numele Windows înseamnă versiune pe 32 de biți. Și x64 este versiunea pe 64 de biți a Windows, respectiv.

Windows 10 x64: nu necesită actualizări,

Windows 10 (1511) x86: nu necesită actualizări,

Windows 10 (1511) x64: nu necesită actualizări,

Windows 10 (1607) x86: nu necesită actualizări,

Windows 10 (1607) x64: nu necesită actualizări,

Trebuie să înțelegeți că virusul va evolua și se va schimba. Prin urmare, vor fi necesari pași suplimentari pentru a vă proteja împotriva acesteia.

Dacă vrei să fii la curent, abonează-te pe canalul meu de YouTube (dacă nu este deja semnat).

Cum să te abonezi la un canal explicat in acest video .

Important! >

- De Windows 10 situația s-a lămurit puțin. Toți cei care au încercat să instaleze actualizări pe Windows 10 nu au putut să o facă.

Microsoft monitorizează subiectul virușilor ransomware. Ei susțin că Windows 10 nu este afectat de acest virus. Doar dacă are actualizări automate activate și se instalează cu succes. Prin urmare, proprietarii de Windows 10 trebuie doar să se asigure de acest lucru și nu trebuie să descarce și să încerce să instaleze actualizări, link-uri către care sunt mai jos.

Cei interesați pot citi blogul acestora. Suport Microsoft, în engleză pură 🙂 - Despre așa-numiții „pirați”. Adică Windows instalat neoficial, activat cu tot felul de chei complicate, activatoare etc., etc.

Am instalat personal actualizări pe mai multe computere și laptop-uri cu acest Windows. În plus, mulți dintre abonații mei au pirati instalați. Am întâmpinat o problemă la instalarea lui o singură dată. Și chiar și atunci, s-a dovedit că actualizarea fusese deja instalată acolo. Prin urmare, să vorbim despre ce această actualizare„zboară Activare Windows' nu este posibil în opinia mea. - Si cel mai important! Toate informațiile prezentate în acest articol și pe blogul meu au doar scop informativ. Tot ceea ce vei face pe computerele și laptopurile tale (dacă există), îl vei face din proprie inițiativă.

Sunteți singurul responsabil pentru acțiunile dvs. și pentru rezultatul acestor acțiuni..

Dacă nu aveți încredere în abilitățile dumneavoastră, este mai bine să contactați specialiști.

Erori > care apar atunci când încercați să instalați actualizări.

- Windows 7 x64. Eroare 0x80240037. Acest lucru se datorează cel mai probabil unei limitări artificiale introduse de Microsoft în ianuarie 2016 pentru Windows 7 și Windows 8.1. Concluzia este aceasta. Microsoft dorește ca utilizatorii să instaleze pe hardware modern ( cele mai noi procesoareȘi plăci de bază) doar Windows 10. S-a săturat să suporte versiuni învechite de Windows și nu permite instalarea unui număr de actualizări pe PC-uri și laptop-uri cu hardware modern.

Evident, computerele celor care au eroare dată apărute, se încadrează în categoria „modernelor”. Puteți citi mai multe. - Windows 7 x64. Eroare 0x80070422. Pentru această eroare, există o cârpă întreagă de la Microsoft, pentru a scăpa de ea.

Ea .

Deoarece această actualizare este legată de funcționarea porturilor, este foarte posibil ca această eroare să fie legată de includerea Firewall-ului.

Dacă să faci tot ce este scris acolo depinde de tine. Desigur, nu există nicio garanție că după aceea „totul va funcționa” Microsoft nu ți-o va mai oferi.

Antivirusurile ajută la combaterea ransomware-ului Wanna Cry?

Blogul Avast Antivirus spune: Avast detectează toate versiunile cunoscute de WannaCry. Acest lucru poate fi tradus după cum urmează: Avast detectează toate versiunile cunoscute de WannaCry.

Puteți lua această afirmație în diferite moduri. Dar dacă aveți instalat un antivirus Avast, atunci nu vă va fi dificil să actualizați bazele de date și să vă scanați complet computerul [laptop].

Dacă nu aveți un antivirus, descărcați-l gratuit și verificați-vă computerul și laptopul.

Am o instrucțiune video detaliată despre cum să descărcați și să instalați Avast. Video .

Există o garanție din beton armat împotriva virusului?

Mulți oameni întreabă: dacă instalez și activez actualizările automate, îmi scanez computerul cu un antivirus, în general, voi face totul - va fi aceasta o garanție de 100% împotriva acestui virus?

Desigur nu. ÎN viata reala pentru că nu există un remediu universal pentru toate bolile. Nici în viața virtuală, computerizată, nu există.

În primul rând, toate măsurile enumerate mai sus vor ajuta doar cu un grad ridicat de probabilitate de a evita autopenetrarea virusului Wanna Cry ransomware pe computerul tău | un laptop.

Dar virusul vă poate fi trimis prin e-mail ca atașament. Dacă îl rulați singur, atunci cel mai probabil vă va infecta computerul. În mod similar, puteți face clic pe orice suspect banner publicitarși, de asemenea, descărcați și rulați virusul.

În cele din urmă, dezvoltatorii virusului îl modifică. Iar uneltele vechi nu mai ajută.

Merită să disperi? Desigur nu! Ați luat măsurile de precauție de a activa actualizările automate pe computerul dvs. | laptop, aveți un program antivirus actualizat în mod regulat și vă scanați computerul cu el?

Amenda! Continuați să trăiți o viață normală activă la computer. Fii puțin mai atent și mai atent, mai ales pe site-urile porno... Glumă! 🙂

Totul va fi bine!

La crearea acestui articol, au fost folosite informații de pe site-ul https://geektimes.ru/

Prietenii, rudele și colegii de muncă vă vor fi recunoscători pentru informațiile prezentate pe această pagină. De asemenea, vor să se protejeze de virusul ransomware Wanna Cry. Distribuie acest articol cu ei folosind butoanele de mai jos.

Post navigare

Virusul ransomware Wanna Cry cum să te protejezi. Instrucțiune simplă.: 26 de comentarii

-

Salut Eugene. Am instalat actualizarea și mi-am repornit computerul. DAR Linie de comanda răspunde că lista și gfe nu pot fi deschise. Cum să-l înțelegi? Instalați din nou?

Eugene! Sunt din nou eu. Acum am incercat din nou. A venit răspunsul corect, UV. Vă mulțumim foarte mult pentru că ne-ați ajutat. Informați prompt, învățați să vă apărați. Tatiana.

- Alexandru

Multumesc pentru ajutor!

- Frolov Alexey

Bună, Evgeny. Am vizionat videoclipul tău, am făcut totul bine, dar actualizarea nu este instalată. Am Windows 7x64. Apare fereastra de instalare a actualizărilor offline - Căutarea actualizărilor pe acest computer.

- Salnikova Tatiana

Versiunea 10.0.10586

Dosarul de sistem pe 32,

Dar nu găsesc linkul potrivit, probabil că nu există pentru sistemul meu!?

Lecția video este clară, păcat că nu pot folosi recomandările tale.

Bună, Evgeny. Am urmărit videoclipul tău, este foarte informativ, dar nu mi-a funcționat. Am făcut totul așa cum ai arătat. Pe ecran apare „Actualizarea nu este acceptabilă pentru acest computer”.

Infecțiile în masă ale computerelor cu troianul de criptare WannaCry („Vreau să plâng”), care au început pe 12 mai 2017, sunt necunoscute astăzi, poate, doar de o persoană care este foarte departe de Internet. Iar reactia celor care stiu, as imparti in 2 categorii opuse: indiferenta si panica. Ce spune?

Și faptul că informațiile fragmentare nu oferă o înțelegere completă a situației, dă naștere la speculații și lasă în urmă mai multe întrebări decât răspunsuri. Pentru a înțelege ce se întâmplă cu adevărat, cine și ce amenință, cum să vă protejați de infecție și cum să decriptați fișierele deteriorate de WannaCry, articolul de astăzi este dedicat.

„La naiba” este chiar atât de înfricoșător

Nu înțeleg despre ce e tam-tamVreau să plâng? Sunt mulți viruși, apar tot timpul alții noi. Și ce este special la acesta?

WannaCry (alte nume sunt WanaCrypt0r, Wana Decrypt0r 2.0, WannaCrypt, WNCRY, WCry) nu este un cyber-malware obișnuit. Motivul notorietății sale este cantitatea uriașă de pagube cauzate. Potrivit Europol, acesta a perturbat funcționarea a peste 200.000 de computere Windows în 150 de țări din întreaga lume, iar pagubele suferite de proprietarii acestora s-au ridicat la peste 1.000.000.000 de dolari, iar asta doar pentru primele 4 zile de distribuție. Majoritatea victimelor sunt în Rusia și Ucraina.

Știu că virușii intră în computere prin intermediul site-urilor pentru adulți. Nu vizitez astfel de resurse, așa că nimic nu mă amenință.

Virus? Este o problemă și pentru mine. Când virușii încep pe computerul meu, rulez utilitarul *** și după o jumătate de oră totul este în ordine. Și dacă nu ajută, reinstalez Windows.

Virus la virus - discordie. WannaCry este un troian-extortionist, un vierme de rețea capabil să se răspândească prin rețelele locale și pe internet de la un computer la altul fără intervenția umană.

Majoritatea programelor malware, inclusiv a ransomware-ului, începe să funcționeze numai după ce utilizatorul „imite momeala”, adică face clic pe un link, deschide un fișier etc. pentru a te infecta cu WannaCry, nu trebuie să faci absolut nimic!

Odată ajuns pe un computer cu Windows, malware-ul criptează cea mai mare parte a fișierelor utilizatorului în scurt timp, după care afișează un mesaj prin care se cere o răscumpărare în valoare de 300-600 USD, care trebuie transferată în portofelul specificat în termen de 3 zile. În caz de întârziere, el amenință că va face imposibilă decriptarea fișierelor în 7 zile.

În același timp, malware-ul caută lacune pentru a pătrunde în alte computere, iar dacă îl găsește, infectează întreaga rețea locală. Aceasta înseamnă că copiile de rezervă ale fișierelor stocate pe mașinile vecine devin și ele inutilizabile.

Eliminarea unui virus de pe un computer nu decriptează fișierele! Reinstalarea sistemului de operare - de asemenea. Dimpotrivă, atunci când sunt infectate cu ransomware, ambele acțiuni vă pot face imposibilă recuperarea fișierelor chiar dacă aveți o cheie validă.

Deci da, „la naiba” este destul de înfricoșător.

Cum este distribuit WannaCry

Minti. Un virus poate intra în computerul meu doar dacă îl descarc eu. Și sunt vigilent.

Multe programe rău intenționate sunt capabile să infecteze computerele (și dispozitivele mobile, de altfel, de asemenea) prin vulnerabilități - erori în codul componentelor sistemului de operare și a programelor care deschid oportunitatea atacatorilor cibernetici de a folosi o mașină de la distanță în propriile scopuri. . WannaCry, în special, se răspândește prin vulnerabilitatea 0-day din protocolul SMB (vulnerabilitatea zero-day sunt erori care nu au fost remediate de malware/spyware în momentul în care au fost exploatate).

Adică, pentru a infecta un computer cu un vierme ransomware, sunt suficiente două condiții:

- Conexiuni la o rețea în care există alte mașini infectate (Internet).

- Prezența în sistem a lacunei de mai sus.

De unde a apărut această infecție? Acestea sunt trucurile hackerilor ruși?

Potrivit unor informații (nu sunt responsabil pentru autenticitate), o lacună în protocolul de rețea SMB, care servește pentru legal acces de la distanță la fișiere și imprimante în sistemul de operare Windows, a fost descoperit pentru prima dată de Agenția de Securitate Națională a SUA. În loc să o raporteze la Microsoft, astfel încât să poată remedia eroarea, NSA a decis să o folosească ea însăși și a dezvoltat un exploit pentru aceasta (un program care exploatează vulnerabilitatea).

Vizualizarea dinamicii distribuției WannaCry la intel.malwaretech.com

Ulterior, această exploatare (cu nume de cod EternalBlue), care de ceva timp a servit ca NSA pentru a pătrunde în computere fără știrea proprietarilor, a fost furată de hackeri și a stat la baza creării ransomware-ului WannaCry. Adică, datorită acțiunilor nu în întregime legale și etice ale guvernului SUA, autorii de viruși au aflat despre vulnerabilitate.

Am dezactivat actualizărileWindows. Nafig este necesar atunci când totul funcționează fără ele.

Motivul pentru o răspândire atât de rapidă și pe scară largă a epidemiei a fost absența la acel moment a unui „patch” - o actualizare Windows care ar putea închide lacuna Wanna Cry. La urma urmei, a fost nevoie de timp pentru ao dezvolta.

Până în prezent, un astfel de patch există. Utilizatorii care actualizează sistemul l-au primit automat în primele ore după lansare. Iar cei care cred că actualizările nu sunt necesare sunt încă expuși riscului de infecție.

Cine riscă atacul WannaCry și cum să te protejezi de acesta

Din câte știu eu, peste 90% dintre computere sunt infectateVreau să plâng, alergWindows 7. Am un „zece”, deci nu sunt în pericol.

Riscul de infectare cu WannaCry afectează toate sistemele de operare care utilizează protocol de rețea SMB v1. Acest:

- Windows XP

- Windows Vista

- Windows 7

- Windows 8

- Windows 8.1

- Windows RT 8.1

- Windows 10 v 1511

- Windows 10 v 1607

- Windows Server 2003

- Windows Server 2008

- Windows Server 2012

- Windows Server 2016

Astăzi, utilizatorii sistemelor pe care nu este instalat riscă să prindă malware prin rețea (disponibil pentru descărcare gratuită de la technet.microsoft.com, care este legat). Pot fi descărcate corecții pentru Windows XP, Windows Server 2003, Windows 8 și alte sisteme de operare neacceptate. De asemenea, descrie cum să verificați dacă există o actualizare de salvare.

Dacă nu cunoașteți versiunea sistemului de operare de pe computer, apăsați combinația de taste Win + R și rulați comanda winver.

Pentru a crește securitatea și, de asemenea, dacă nu este posibilă actualizarea sistemului acum, Microsoft oferă instrucțiuni pentru dezactivarea temporară a protocolului SMB versiunea 1. Acestea sunt localizate și. Opțional, dar nu neapărat poate fi închis printr-un firewall 445 Port TCP, care deservește IMM-urile.

Am cel mai bun antivirus *** din lume, pot face orice cu el și nu mi-e frică de nimic.

Distribuția WannaCry poate avea loc nu numai prin metoda autopropulsată descrisă mai sus, ci și în modurile obișnuite - prin social media, e-mail, resurse web infectate și phishing etc. Și există astfel de cazuri. Dacă descărcați și rulați malware manual, atunci nici antivirusul și nici patch-urile care închid vulnerabilitățile nu vă vor salva de infecție.

Cum funcționează virusul, ce criptează

Da, lasă-l să cripteze ceea ce vrea. Am un prieten programator, el va descifra totul pentru mine. În cazul extrem, găsim cheia prin forță brută.

Ei bine, va cripta câteva fișiere, deci ce? Nu mă va împiedica să lucrez la computerul meu.

Din păcate, nu va decripta, deoarece nu există modalități de a sparge algoritmul de criptare RSA-2048 pe care Wanna Cry îl folosește și nu va apărea în viitorul apropiat. Și va cripta nu câteva fișiere, ci aproape totul.

Conduce descriere detaliata Nu voi lucra cu malware, oricine este interesat se poate familiariza cu analiza acestuia, de exemplu, în . Voi nota doar momentele cele mai semnificative.

Fișierele cu extensii sunt criptate: .doc .docx .xls .xlsx .ppt .pptx .pst .ost .msg .eml .vsd .vsdx .txt .csv .rtf .123 .wks , .wk1, .pdf, .dwk2, .ntwg, . .jpeg, .jpg, .docb, .docm, .dot, .dotm, .dotx, .xlsm, .xlsb, .xlw, .xlt, .xlm, .xlc, .xltx, .xltm, .pptm, .pot , .pps, .ppsm, .ppsx, .ppam, .potx, .potm, .edb, .hwp, .602, .sxi, .sti, .sldx, .sldm, .sldm, .vdi, .vmdk, . vmx, .gpg, .aes, .ARC, .PAQ, .bz2, .tbk, .bak, .tar, .tgz, .gz, .7z , .rar, .zip, .backup, .iso, .vcd, .bmp, .png, .gif, .raw, .cgm, .tif, .tiff, .nef, .psd, .ai, .svg, . .m4u, .m3u, .mid, .wma, .flv, . 3g2, .mkv, .3gp, .mp4, .mov, .avi, .asf, .mpeg, .vob, .mpg, .wmv, .fla, .swf, .wav, .mp3, .sh, .class, .jar, .java, .rb, .asp, .php, .jsp, .brd, .sch, .dch, .dip, .pl , .vb, .vbs, .ps1, .bat, .cmd, .js , .asm, .h, .pas, .cpp, .c, .cs, .suo, .sln, .ldf, .mdf, .ibd, .myi, .myd, .frm, .odb, .dbf, . db, .mdb, .accdb, .sql, .sqlitedb, .sqlite3, .asc, .lay6, .lay, .mml, .sxm, .otg, .odg, .uop, .std, .sxd, .otp, .odp, .wb2, .slk, .dif, .stc, .sxc, .ots, .ods, .3dm, .max, .3ds, .uot, .stw, .sxw, .ott, .odt, .pem, .p12, .csr, .crt, .key, .pfx , .der.

După cum puteți vedea, există documente, fotografii, video-audio, arhive, e-mail și fișiere create în diferite programe... Malware-ul încearcă să pună mâna pe fiecare director din sistem.

Obiectele criptate primesc o extensie dublă cu sufixul WNCRY, de exemplu, „Document1.doc.WNCRY”.

După criptare, virusul copiază un fișier executabil în fiecare folder @[email protected] – aparent pentru decriptare după răscumpărare, precum și Document text @[email protected] cu un mesaj către utilizator.

Apoi, încearcă să extermine copiile umbra și punctele Recuperare Windows. Dacă UAC rulează pe sistem, utilizatorul trebuie să confirme această operație. Dacă refuzați solicitarea, va exista șansa de a restaura datele din copii.

WannaCry transferă cheile de criptare ale sistemului afectat către centrele de comandă situate în rețeaua Tor, după care le șterge de pe computer. Pentru a căuta alte mașini vulnerabile, scanează rețeaua locală și intervalele IP arbitrare de pe Internet, iar când le găsește, pătrunde în tot ce poate ajunge.

Astăzi, analiștii sunt la curent cu mai multe modificări ale WannaCry cu mecanisme de distribuție diferite și ar trebui să ne așteptăm să apară altele noi în viitorul apropiat.

Ce trebuie să faceți dacă WannaCry v-a infectat deja computerul

Văd fișierele schimbând extensiile. Ce se întâmplă? Cum să o opresc?

Criptarea nu este un proces unic, deși nu este prea lung. Dacă ați reușit să observați înainte ca mesajul ransomware să apară pe ecran, puteți salva unele dintre fișiere oprind imediat alimentarea computerului. Nu închide sistemul, dar trăgând ștecherul din priză!

La pornind Windowsîn modul normal, criptarea va continua, așa că este important să o preveniți. Următoarea pornire a computerului trebuie să aibă loc fie în modul sigur, în care virușii nu sunt activi sau de pe un alt mediu de pornire.

Fișierele mele sunt criptate! Virusul cere o răscumpărare pentru ei! Ce să faci, cum să decriptezi?

Decriptarea fișierelor după WannaCry este posibilă numai dacă există o cheie secretă, pe care atacatorii promit să o furnizeze de îndată ce victima le transferă suma de răscumpărare. Cu toate acestea, astfel de promisiuni nu se țin aproape niciodată: de ce ar trebui să se deranjeze distribuitorii de malware dacă au obținut deja ceea ce și-au dorit?

În unele cazuri, problema poate fi rezolvată fără răscumpărare. Până în prezent, au fost dezvoltate 2 decodoare WannaCry: și . Primul funcționează doar pe Windows XP, în timp ce cel de-al doilea, bazat pe primul, rulează pe Windows XP, Vista și 7 x86, precum și pe sistemele nordice 2003, 2008 și 2008R2 x86.

Algoritmul de funcționare al ambelor decriptoare se bazează pe căutarea cheilor secrete în memoria procesului de criptare. Aceasta înseamnă că doar cei care nu au avut timp să repornească computerul au șansa de a decripta. Și dacă nu a trecut prea mult timp de la criptare (memoria nu a fost suprascrisă de un alt proces).

Deci daca tu utilizator Windows XP-7 x86, primul lucru de făcut după ce apare un mesaj de răscumpărare este să deconectați computerul de la rețeaua locală și de la Internet și să rulați decriptorul WanaKiwi descărcat pe alt dispozitiv. Înainte de a extrage cheia, nu efectuați alte acțiuni pe computer!

Vă puteți familiariza cu descrierea activității decriptorului WanaKiwi într-un altul.

După decriptarea fișierelor, rulați antivirusul pentru a elimina malware-ul și instalați un patch care îi închide căile de distribuție.

Astăzi, WannaCry este recunoscut de aproape toate programele antivirus, cu excepția celor care nu sunt actualizate, așa că aproape orice va face.

Cum să trăiești această viață

Epidemia autopropulsată a luat lumea prin surprindere. Pentru tot felul de servicii de securitate, s-a dovedit a fi la fel de neașteptat ca și debutul iernii de la 1 decembrie pentru utilitățile publice. Motivul este nepăsarea și poate. Consecințele sunt pierderi ireparabile de date și daune. Și pentru creatorii malware-ului - un stimulent pentru a continua în același spirit.Potrivit analiștilor, WanaCry a adus distribuitorilor dividende foarte bune, ceea ce înseamnă că atacuri ca acesta se vor repeta. Iar cei care sunt duși acum nu vor fi neapărat transportați mai târziu. Desigur, dacă nu vă faceți griji în avans.

Deci, astfel încât să nu trebuiască să plângi niciodată pentru fișierele criptate:

- Nu refuzați să instalați actualizări pentru sistemul de operare și aplicații. Acest lucru vă va proteja de 99% dintre amenințările care se răspândesc prin vulnerabilități nepatificate.

- Continuă.

- Creați copii de rezervă ale fișierelor importante și stocați-le pe un alt mediu fizic, sau mai bine - pe mai multe. ÎN rețele corporative utilizarea optimă a bazelor de date distribuite de stocare a datelor, utilizatorii casnici pot profita de gratuit servicii cloud precum Yandex Disk, Google Drive, OneDrive, MEGASynk etc. Păstrați aceste aplicații să ruleze atunci când nu le utilizați.

- Alegeți sisteme de operare de încredere. Windows XP nu este.

- Instalați un antivirus cuprinzător de clasă securitatea internetuluiȘi protectie suplimentara de la ransomware, cum ar fi . Sau analogi ai altor dezvoltatori.

- Creșteți-vă nivelul de alfabetizare în combaterea troienilor ransomware. De exemplu, furnizorul de antivirus Dr.Web a pregătit . O mulțime de informații utile și, cel mai important, de încredere sunt conținute în blogurile altor dezvoltatori A/V.

Și cel mai important: chiar dacă ai suferit, nu transfera bani către atacatori pentru decriptare. Există o șansă de 99% să fiți înșelat. În plus, dacă nimeni nu plătește, afacerea de extorcare devine inutilă. În caz contrar, răspândirea unei astfel de infecții va crește.