Dziś co trzeci użytkownik ogólnoświatowa sieć Szeroko stosowany oplata cały dom, oferując szybki dostęp do Internetu dla wszystkich urządzeń. I słusznie, dlaczego nie skorzystać z tej okazji siedząc w fotelu, leżąc na kanapie lub w łóżku przed pójściem spać, jest dostęp do internetu ze smartfona lub.

W całej tej sytuacji jest jedno duże „ALE”, tak praktycznie korzystna – użytkownicy bardzo rzadko przestrzegają zasad bezpieczeństwa, które bezpośrednio dotyczą dostępu do Wi-Fi. W miarę upływu czasu zaczynamy zauważać, że prędkość połączenia internetowego spadła, a drukarkę nagle zaczęły interesować „nagie zdjęcia”, od czasu do czasu je drukując! Działania „jokera”, który połączył się z twoją siecią, nie ograniczają się do zwykłego dostępu do Internetu lub drukarki, przy odrobinie zręczności, bardziej poufne informacje stają się dostępne dla użytkownika zewnętrznego, na przykład twoje środki w portfelach elektronicznych. Dlatego zabezpieczenie sieci bezprzewodowej i siebie jest zadaniem numer jeden, szczególnie dla użytkowników mieszkających w apartamentowcu.

Następnie wybierz jedną z metod szyfrowania, a następnie wprowadź hasło, aby uzyskać dostęp do sieci. Chociaż ta metoda ogólnie zapewnia rozsądną ochronę sieci przed stale rosnącym zagrożeniem dostępu do Internetu, ważne jest, aby oprogramowanie i sprzęt routera były regularnie aktualizowane, w połączeniu z hasłami i szyfrowaniem. To proste, ale oznacza to również, że każdy, kto łączy się z Twoją siecią, może równie łatwo uzyskać adres tymczasowy, jak Ty.

Wyglądają na skomplikowane, ale to nie znaczy, że muszą być skomplikowane. W rzeczywistości możesz ustawić adresy z tymi samymi zestawami liczb na początku, ale zmienić liczby na końcu, aby były spójne i łatwe do zapamiętania dla Ciebie, ale trudniej dostępne dla atakujących.

Jak zabezpieczyć dostęp do Wi-Fi przed włamaniami z zewnątrz?

Zwykle użytkownik, widząc nieprawidłowe działanie komputera powiązanego z siecią, spieszy się z wykonaniem resetu. Wygląda to podobnie do blok systemowy, który nagle zawiesza się. A tutaj szukamy cienkiego przedmiotu, aby dostać się do ukrytego przycisku „Reset” na obudowie sprzęt sieciowy. Często takie działania oszczędzają na krótki czas, a sytuacja śpieszy się, aby się powtórzyć…

Zwykle użytkownik, widząc nieprawidłowe działanie komputera powiązanego z siecią, spieszy się z wykonaniem resetu. Wygląda to podobnie do blok systemowy, który nagle zawiesza się. A tutaj szukamy cienkiego przedmiotu, aby dostać się do ukrytego przycisku „Reset” na obudowie sprzęt sieciowy. Często takie działania oszczędzają na krótki czas, a sytuacja śpieszy się, aby się powtórzyć…

To więcej, gdy jesteś w świecie, niż w domu, używając komputera lub smartfona, aby spróbować uzyskać dostęp do Internetu, gdy jesteś na lotnisku lub w innym miejscu. Uważaj na otwarte sieci bez dostępu. Nie łącz się jednak z nią, ponieważ nie jest to tak naprawdę darmowa sieć publiczna i może być bardzo szybka i łatwa droga dla kogoś, kto ma złe zamiary, aby uzyskać dostęp do twojego komputera. W większości przypadków najlepszą rzeczą, jaką możesz zrobić, jest unikanie otwartych sieci, którym nie ufasz, kiedy tylko jest to możliwe.

Sposoby ochrony dostępu do Wi-Fi:

PS

Powyższe kroki z łatwością się zabezpieczą. Artykuł został pominięty strojenie routera, ponieważ są zbędnym środkiem ochrony w domu. Mniej lub bardziej profesjonalny haker nie włamie się do sieci domowej, ponieważ wartość takiego włamania spada do zera.

Każda z czynności zajmie Ci nie więcej niż 15 minut, w zamian tak niewielka kwota bezpieczna sieć surfowanie przez sieć Wi-Fi.

Jeśli zdecydujesz się otworzyć otwartą sieć, ogranicz ją. Jest to trochę danych, które Twoja przeglądarka internetowa zapisuje ze stron internetowych, aby ułatwić późniejszy do nich dostęp. Możesz je łatwo usunąć w menu ustawień przeglądarki. W rezultacie domyślne opcje nie są już wystarczającym zabezpieczeniem sieci, ponieważ hakerzy mogą zdalnie uzyskiwać dostęp do połączeń internetowych, jeśli pozostaną niezabezpieczone, zwłaszcza przy wzroście liczby domów połączenia bezprzewodowe. Zaufaj nam, kiedy mówimy, że zwykle jest to mniej trudne, niż się wydaje.

Jak pokazuje praktyka, większość użytkowników zapomina lub zaniedbuje ochronę swoich sieć domowa natychmiast po ustawieniu hasła Wi-Fi.

Ochrona Sieć bezprzewodowa- nie najłatwiejsze, ale bardzo ważne zadanie.

Po uzyskaniu dostępu do Twojej sieci napastnik może bezkarnie umieszczać nielegalne treści lub przejąć Twój kanał i znacznie zmniejszyć prędkość połączenia, na którą Ty, przy okazji, płacić. Może również uzyskać dostęp nie tylko do twojego komputera, ale do wszystkich urządzeń w twojej sieci.

Po skonfigurowaniu i zapisaniu liczb możesz odetchnąć, wiedząc, że Twój dostęp do Internetu jest bezpieczny. Na szczęście istnieje wiele sposobów na zmniejszenie szans na stanie się ofiarą. Szyfrowanie — Najlepszym sposobem chronić swoje dane osobowe. Działa poprzez zaszyfrowanie danych w wiadomości, tak aby tylko zamierzeni odbiorcy mogli ją przeczytać.

Oto kilka kroków, które możesz podjąć, aby zminimalizować ryzyko. Jeśli masz wiele hotspotów, które twierdzą, że należą do obiektu, w którym się znajdujesz, skontaktuj się z personelem, aby upewnić się, że nie łączą się z nieuczciwym hotspotem. Zainstaluj aplikację, która zmusza przeglądarki internetowe do korzystania z szyfrowania podczas łączenia się ze stronami internetowymi — nawet ze znanymi witrynami, które zwykle nie szyfrują komunikacji. Daje to większą kontrolę nad tym, gdzie i kiedy się łączysz. Pozostanie aktywnym pozwala hakerom odkryć, z jakimi innymi urządzeniami jesteś połączony, sfałszować jedno z tych urządzeń i uzyskać dostęp do Twojego urządzenia. Jeśli połączysz swój telefon komórkowy do wynajętego samochodu, dane telefonu można przenieść wraz z samochodem. Jeśli tak, Twoje przesyłane dane zostaną zaszyfrowane. . Bezpieczeństwo domowej sieci bezprzewodowej.

Zamiast kusić los, przejdźmy przez proste i oczywiste czynności, które użytkownicy często zaniedbują.

Ukrywanie SSID

Nazwa sieci lub SSID (Service Set Identifier), które widzimy podczas skanowania przestrzeni dookoła w poszukiwaniu Wi-Fi. Znając tę nazwę sieci, możesz połączyć się z określoną siecią Wi-Fi. Domyślnie routery i punkty dostępowe pokazują wszystkim identyfikator SSID sieci. Można go jednak wyłączyć w sekcji routera lub punktu dostępu. W ta sekcja jest opcja „Włącz SSID” (Włącz SSID) lub „wyłącz SSID” (Wyłącz SSID). Zaznacz lub odznacz pole, w zależności od nazwy opcji w odpowiednim ustawieniu routera.

Domowe sieci bezprzewodowe pozwalają komputerom i urządzenia mobilne współużytkować jedno szerokopasmowe połączenie internetowe bez korzystania z komórkowych protokołów danych. Jednak podobnie jak wszystkie inne technologie sieci bezprzewodowych, domowe sieci bezprzewodowe zawierają luki, które mogą zostać wykorzystane przez hakerów. Aby chronić domową sieć bezprzewodową przed niepożądanymi użytkownikami, rozważ następujące kroki.

Większość routerów bezprzewodowych jest dostarczana ze wstępnie ustawionymi hasłami do administrowania ustawieniami urządzenia. Nieautoryzowani użytkownicy mogą być zaznajomieni z domyślnymi hasłami, dlatego bardzo ważne jest, aby zmienić hasło routera po jego ustawieniu. Pamiętaj, że wszystkie Twoje różne hasła mogą być uciążliwe. Przeglądarki internetowe i inne programy mogą monitować o zapamiętanie haseł, co może mieć znaczenie. Jednak niektóre skróty do haseł mogą zmniejszać bezpieczeństwo.

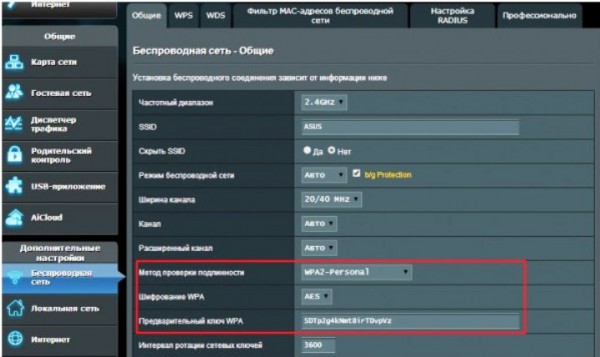

Włącz szyfrowanie

Kolejnym punktem jest szyfrowanie kanałów. Ta opcja jest również pod "Ustawienia bezprzewodowe" i zadzwoniłem „typ szyfrowania” (Ustawienia szyfrowania). Rozwiń listę rozwijaną i zobacz 5 opcji do wyboru ( w zależności od modelu routera). Czym różnią się niektóre rodzaje szyfrowania od innych?

Poniższe wskazówki pomogą zapewnić bezpieczeństwo Twoich danych osobowych.

- Zamiast tego użyj kombinacji liter, cyfr i symboli.

- Im dłuższe i silniejsze hasło, tym bezpieczniejsze są Twoje informacje.

Organizacja sieci gości

Warunkowe ostrzeżenie: autor nie ponosi odpowiedzialności za jakiekolwiek straty poniesione podczas korzystania z tej sztuczki, jest to wyłącznie w celach edukacyjnych. Zostaną rozłączeni i nie będą mogli się połączyć z powodu nieznanego hasła. . Innym sposobem jest to, że nie chcesz polegać na szyfrowaniu, aby im zapobiec.

WEP (RÓWNOWAŻNA PRYWATNOŚĆ PRZEWODOWA).

Pojawił się pod koniec lat 90. i jest jednym z najsłabszych rodzajów szyfrowania. W wielu nowoczesnych routerach ten rodzaj szyfrowania jest całkowicie wykluczony z listy. opcje szyfrowanie. Głównym problemem z WEP jest błąd w jego konstrukcji. WEP faktycznie przesyła kilka bajtów klucza szyfrowania(hasło) wraz z każdym pakietem danych. W ten sposób, niezależnie od złożoności hasła, możliwe jest złamanie dowolnego punktu dostępu zaszyfrowanego WEP poprzez przechwycenie wystarczającej liczby pakietów do złamania hasła.

Użyj VPN, aby połączyć się z hotspotem

Notatka. W zasadzie wszystko to robimy ze smartfona, a może z tabletów lub laptopów. Mimo że ceny mobilnych połączeń danych znacznie spadły, a prędkości połączeń nadal rosną, większość użytkowników, jeśli to możliwe, nadal stara się unikać korzystania z mobilnej transmisji danych. Powód jest prosty: wiele proponowanych szybkości transmisji danych obejmuje limit ilości pobieranych danych, a po przekroczeniu tego progu prędkość połączenia spada lub wzrasta opłata.

WPS/QSS

WPS, czyli QSS - pozwala zapomnieć o haśle i połączyć się z siecią po prostu naciskając przycisk na routerze. WPS umożliwia klientowi połączenie się z punktem dostępowym za pomocą 8-znakowego kodu składającego się z cyfr. Ale nie wszystko jest takie różowe. Używając tylko liczb, WPS jest znacznie mniej bezpieczny niż WEP i uzyskanie dostępu do sieci nie jest trudne.

Co więcej, nie wszędzie jest dobry zasięg mobilnej transmisji danych, a to bezpośrednio wpływa na szybkość połączenia. Nie wspominając o kwestii roamingu danych podczas podróży do innych krajów, gdzie ceny są bardzo często wręcz zaporowe. Czy ktoś może śledzić dane wysyłane z mojego urządzenia?

Oto niektóre z pytań, na które odpowiemy poniżej. Kiedy łączysz się z Internetem z domu lub z biura, wiesz, kto zarządza siecią i które osoby mogą się z nią połączyć. Jednak w sieci publicznej każdy może być podłączony i nie reprezentujesz ich intencji. Jedno z pierwszych pytań, które się pojawiają, dotyczy poziomu dowolnej strony internetowej, która wymaga podania poświadczeń.

WPA i WPA2 (DOSTĘP ZABEZPIECZONY WI-FI)

Jeden z najnowocześniejszych ten moment rodzaje szyfrowania i nowe nie zostały jeszcze wynalezione. WPA/WPA2 obsługuje dwa różne tryby wstępne uwierzytelnianie (weryfikacja hasła dostępu klienta do sieci) - PSK oraz Przedsiębiorstwo.

WPA PSK lub Osobiste WPA- Jest to najpopularniejsza opcja szyfrowania w domowych sieciach Wi-Fi. Połączenie z siecią odbywa się za pomocą pojedynczego hasła, które jest wprowadzane na urządzeniu podczas łączenia.

Czy każdy może połączyć się z tą samą siecią i szpiegować dane?

Tak, każdy podłączony do sieci może przechwytywać ruch danych wysyłany z urządzenia i są proste darmowe aplikacje. Oznacza to, że wszystkie dane przesyłane na tę stronę są zaszyfrowane, więc nawet jeśli zostaną przechwycone przez osoby trzecie, nie można ich odczytać. Przechwycenie tych informacji jest bardzo łatwe i każdy może zobaczyć, z jakimi stronami się łączysz, co publikujesz na forum, lub każdy inny rodzaj niezaszyfrowanej strony.

WPA Enterprise różni się od WPA Personal tym, że wymaga osobnego serwera - RADIUS (Remote Authentication Dial In User Service). Zasadniczo serwer RADIUS to usługa zdalnego uwierzytelniania użytkowników, która weryfikuje poświadczenia użytkownika w celu uwierzytelnienia.

Konfigurowanie filtra adresów MAC

Najbardziej radykalny sposób na zabezpieczenie domu sieć Wi-Fi jest skonfigurowanie filtrowania urządzeń według adresu MAC. Adres MAC to unikalny identyfikator urządzenia w sieci. Może być używany do filtrowania urządzeń, które mają dostęp do Twojej sieci lub odwrotnie.

Czy istnieje sposób, aby uchronić się przed tymi atakami?

Tak, ale to naprawdę powinno być bezpieczne. Przechwytywanie ruchu sieciowego to tylko jeden z możliwych rodzajów ataków. Albo, co gorsza, strona, na którą trafiłeś, zawiera exploita, który infekuje Twoje urządzenie bez Twojej wiedzy. Tak czy inaczej, fałszywa strona nie będzie bezpieczna, co powinno pomóc w wykryciu, że nie jest to prawdziwa witryna. Gwarantuje to, że cały ruch danych z Twojego urządzenia jest szyfrowany. Nie ma znaczenia, czy strona jest bezpieczna, czy nie, wszystko jest zaszyfrowane.

Czy dotyczy to wszystkich typów urządzeń, czy tylko komputerów?

W pewnym sensie można powiedzieć, że zmniejsza to ryzyko, zmniejszając liczbę osób, które mogą się połączyć, chociaż te same ataki mogą wystąpić w taki sam sposób, jak w otwarta sieć bez ochrony hasłem. Do wszystkich rodzajów: komputerów, tabletów, smartfonów lub innych urządzeń, za pomocą których można połączyć się z siecią.

Przechodzimy do sekcji ustawień routera, która nazywa się „Filtrowanie MAC” (Filtrowanie MAC). Dodaj w nim adresy MAC, które mogą logować się do Twojej sieci. Adres MAC Twojego urządzenia można wyświetlić we właściwościach połączenie bezprzewodowe, W rozdziale "do tego", jeśli jest to komputer, lub w ustawieniach smartfona lub tabletu, w sekcji „O urządzeniu”. Adres MAC składa się z 6 bloków po 2 cyfry każdy. system szesnastkowy numery oddzielone myślnikami. Na przykład: A0-23-1D-14-8C-C9 .

Na szczęście ta informacja jest teraz zaszyfrowana. Wcześniej nie istniała, a w rzeczywistości opracowano aplikację, która pozwalała zobaczyć czaty innych osób, jeśli masz połączenie z tą samą siecią. Istnieją trzy główne sposoby konfigurowania środków bezpieczeństwa w sieci.

Umieszczamy hasło w sieci Wi-Fi i ustawiamy rodzaj szyfrowania

Mogą być dostępne w zależności od modelu routera. Ponadto można zastosować kombinację dwóch lub trzech z tych środków bezpieczeństwa, aby zmaksymalizować bezpieczeństwo sieci bezprzewodowej. Przewodowy protokół równoważny to rodzaj zabezpieczenia bezprzewodowego, który się nie zmienia. Oznacza to, że zmienia się w zależności od określonego przez Ciebie czasu. . Niniejsza licencja nie dotyczy Oprogramowanie oprogramowanie typu open source zawarte w Oprogramowaniu.

Włącz dostęp dla gości

Ograniczając dostęp do sieci za pomocą adresu MAC, znacznie zwiększysz poziom bezpieczeństwa swojej sieci. Ale co z przyjaciółmi i znajomymi, którzy chcą mieć dostęp do Internetu za pośrednictwem Twojego połączenia, ze swoich smartfonów lub tabletów? Dodanie adresu MAC każdego urządzenia jest wyraźnie dłuższe niż samo podanie hasła Wi-Fi. W takim przypadku większość nowoczesnych routerów zapewnia dostęp dla gości. Dostęp dla gości oznacza, że router tworzy osobną sieć z własnym hasłem, niezwiązane z Twoim domem. Możesz włączyć dostęp dla gości (jeśli jest dostępny) w sekcji „ustawienia sieci domowej” (sieć domowa) lub w „Ustawienia sieci bezprzewodowej”.

Do oprogramowania typu open source mają zastosowanie raczej warunki odpowiedniej licencji typu open source. Żadne z postanowień niniejszej Umowy nie ogranicza Twoich praw ani nie przyznaje praw, które zastępują jakąkolwiek licencję typu open source. Licencjobiorca przyjmuje do wiadomości, że licencja na oprogramowanie typu open source jest udzielana wyłącznie między użytkownikiem a licencjodawcą oprogramowania typu open source. Musisz przestrzegać warunków wszystkich obowiązujących licencji na oprogramowanie typu open source, jeśli takie istnieją.

Wyłącz administrację zdalną

Niektóre routery bezprzewodowe wyposażony w funkcję administracja zdalna, przez internet. Większość użytkowników nie potrzebuje tej funkcji, a pozostawienie jej włączonej tworzy dodatkowy punkt wejścia, dzięki któremu atakujący mogą uzyskać dostęp do Twojej sieci Wi-Fi. Warto też wyłączyć możliwość konfiguracji routera przez Wi-Fi. Zmiany w ustawieniach routera po nim początkowe ustawienia są wprowadzane bardzo rzadko, więc nie należy zostawiać kolejnej „dziury” w bezpieczeństwie. Ta funkcja warto zajrzeć w dziale bezpieczeństwo (bezpieczeństwo sieci).

„Oprogramowanie typu open source” oznacza dowolne oprogramowanie lub składnik oprogramowania lub technologię objęte licencją typu open source. Licencje typu open source to zazwyczaj licencje, które: źródło swobodnie modyfikować i rozpowszechniać, ale może również dotyczyć technologii uzyskiwanej i rozpowszechnianej wyłącznie w postaci kodu wynikowego.

W związku z tym należy traktować Oprogramowanie jak każdy inny materiał chroniony przez międzynarodowe prawa i traktaty dotyczące własności oraz zgodnie z niniejszą Umową. Funkcje te są udostępniane wyłącznie dla wygody użytkownika. Witryny połączone nie podlegają kontroli firmy Belkin, a firma Belkin nie ponosi odpowiedzialności za treść lub praktyki takich Witryn połączonych, w tym za wszelkie informacje lub materiały zawarte w takich Witrynach połączonych.

Opisane powyżej środki mające na celu poprawę bezpieczeństwa sieci Wi-Fi nie mogą zagwarantować całkowitej ochrony sieci. Nie zaniedbuj zapobieganie i od czasu do czasu wyświetlić listę podłączonych urządzeń do Twojej sieci. W interfejsie zarządzania routerem można znaleźć informacje o tym, które urządzenia połączyły się lub są podłączone do sieci.

Korzystamy z Wi-Fi nie tylko w domu czy w pracy. Nie zapomnij o niebezpieczeństwach związanych z używaniem publiczne wifi sieci w kawiarniach, centrach handlowych, lotniskach i innych miejscach publicznych. Wszyscy kochamy darmowe Wi-Fi, usiądź w w sieciach społecznościowych, sprawdź pocztę przy filiżance kawy lub po prostu wspinaj się na ulubione miejsce, czekając na wejście na pokład samolotu. Lokalizacje z darmowe wifi przyciągają cyberprzestępców, ponieważ przechodzą przez nie ogromne ilości informacji, a każdy może korzystać z narzędzi hakerskich.

Do najczęstszych rodzajów ataków i zagrożeń w publicznych sieciach Wi-Fi należą:

wąchanie– przechwytywanie danych w sieci WiFi. Przechwytując pakiety w drodze z Twojego urządzenia do routera, osoba atakująca może przechwycić absolutnie wszystkie informacje, w tym loginy i hasła z witryn.

Sidejacking- wpięcie się w kanał komunikacyjny między urządzeniem a routerem. W wielu witrynach bezpieczne protokoły ( https://) są używane tylko na stronie z autoryzacją, po czym połączenie jest nawiązywane przez połączenie niezabezpieczone ( http://). Po procesie autoryzacji urządzenie użytkownika otrzymuje losowo wygenerowany identyfikator sesji. Przechwytując ten identyfikator, atakujący uzyskuje pełny dostęp do konta bez konieczności przejmowania loginu i hasła.

Zły bliźniak- sieć stworzona przez napastnika, który znajduje się niedaleko Ciebie. Po utworzeniu takiej sieci może tylko czekać, aż ktoś się z nią połączy. W związku z tym wszystkie informacje o wszystkich twoich działaniach przejdą przez laptop atakującego.

Co możemy doradzić, jeśli nadal decydujesz się na pracę w kawiarni lub na lotnisku? Zalecenia są ponownie dobrze znane, ale niewiele się stosuje.

- Wyłącz automatyczne łączenie urządzenia z hotspotami Wi-Fi. Wybierz sieć Wi-Fi ręcznie.

- Widzieć wszystko dostępne wifi sieci oferujące usługi Wi-Fi, aby wybrać taką, która korzysta z silnych ustawień zabezpieczeń.

- Unikamy łączenia się z punktami dostępowymi o podejrzanych nazwach (na przykład FreeInternet, FreeWiFi, Dan's_Point) i wyłączonym szyfrowaniu.

- Wybierz punkty dostępowe z włączonym szyfrowaniem WPA/WPA2 (hasło można zawsze uzyskać od właściciela) punkt publiczny dostęp).

- Nie przeprowadzaj transakcji finansowych, zakupów w sklepach internetowych, sprawdzaj pracę i osobiste E-mail w publicznej sieci Wi-Fi. Wybierz do tego bezpieczniejszą sieć i, jeśli to możliwe, „udostępnij” swoją sieć Wi-Fi z telefonu.

- Unikaj korzystania z publicznych sieci Wi-Fi do przesyłania poufnych informacji.

- Uważaj na ludzi wokół ciebie. Upewnij się, że nikt Cię nie szpieguje, gdy wprowadzasz loginy, hasła i inne poufne informacje.

- wyłączyć adapter wifi jeśli nie musisz łączyć się z siecią (dzięki temu oszczędzasz baterię).

Pamiętać! Atakujący wykorzystują czynnik ludzki do hakowania, a dopiero potem uciekają się do skomplikowanych manipulacji technicznych. Zachowaj czujność i nie zapomnij o elementarnych środkach ochrony swoich urządzeń i danych.

Uwaga, nowości są tutaj: