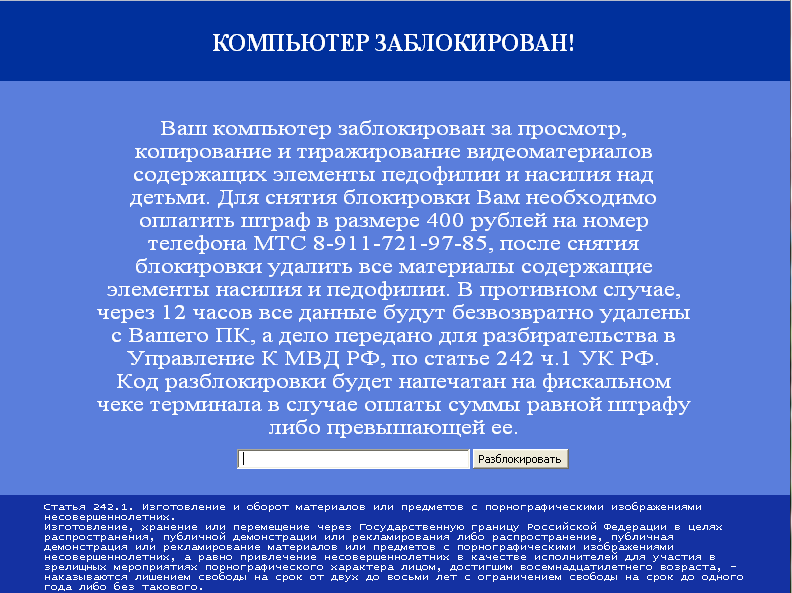

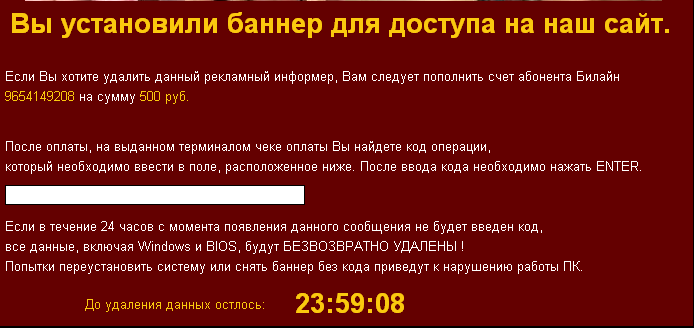

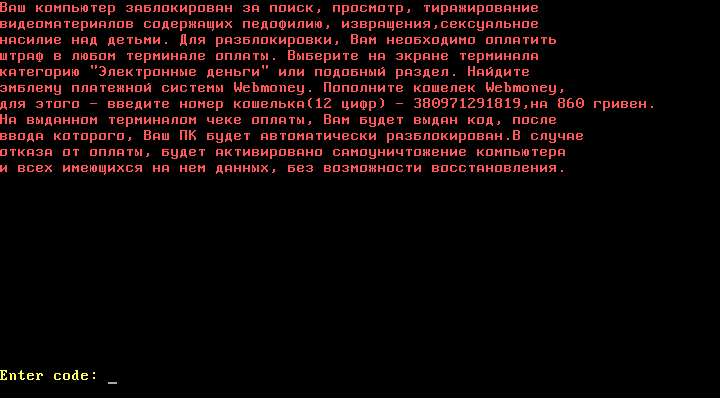

Jeśli po uruchomieniu nieznanego programu komputer przestaje odpowiadać na polecenia, a pulpit nabiera charakterystycznego wyglądu:

oznacza to, że stałeś się kolejną ofiarą trojana Trojan.WinLock lub po prostu trojana ransomware, który zmusza cię do zapłacenia napastnikowi określonej kwoty pieniędzy za możliwość korzystania z twojego komputera. Sytuacja nie jest niczym niezwykłym, chociaż szczyt epidemii blokerów Windows już minął. W czasie istnienia tej metody wymuszeń nabyto znaczne doświadczenie w identyfikowaniu i „leczeniu” tego rodzaju infekcji, niemniej jednak osoby atakujące wciąż udoskonalają metody blokowania systemu Windows.

Muszę powiedzieć, że pomimo groźby zniszczenia danych na PC w przypadku nieuiszczenia „mandatu”, nic takiego się nie dzieje. A dzięki umiejętnemu podejściu każdą blokadę można dość szybko usunąć bez konieczności ponownej instalacji systemu. Dlatego, gdy zobaczysz na ekranie budzący grozę baner „Komputer jest zablokowany”, nie spiesz się, aby przelać pieniądze cyberprzestępcy - nie otrzymasz żadnego kodu odblokowującego.

Abyś nie czuł się bezradny w takiej sytuacji, przygotowaliśmy dla Ciebie opis metod działania trojanów ransomware oraz kilka sposobów radzenia sobie z nimi.

Rodzaje blokowania systemu

Wymieńmy metody, które są zwykle używane do blokowania komputera z systemem Windows XP.

- Modyfikacja głównego rekordu rozruchowego (MBR), który, jeśli pamiętasz, zajmuje pierwszy sektor dysku twardego. W takim przypadku kod startowy jest nadpisywany lub przenoszony do innej lokalizacji, a zamiast tego, niemal natychmiast po włączeniu komputera, kontrolę przejmuje złośliwy program. Ten rodzaj oprogramowania ransomware nazywa się Trojan.MBRlock.

- Blokowanie pulpitu poprzez modyfikację rejestru systemowego, a raczej jego obszarów odpowiedzialnych za uruchamianie systemu Windows i automatyczne uruchamianie aplikacji. W takim przypadku zamiast plików systemowych lub razem z nimi uruchamiany jest trojan.

- Zastępowanie (łatanie) plików krytycznych podczas uruchamiania systemu Windows. Dzięki tej metodzie blokowania nie ma nawet potrzeby modyfikowania rejestru, ponieważ złośliwy kod zapisany do plików systemowych i tak przejmie kontrolę i znacznie trudniej będzie wykryć blokera. Zwykle dystrybucja obejmuje Userinit.exe, Explorer.exe, LogonUI.exe, Taskmgr.exe, a czasem także inne.

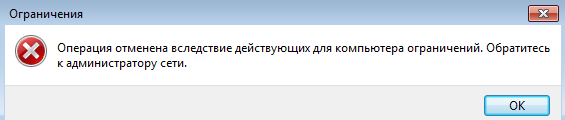

- Istnieje również sposób na zablokowanie systemu Windows jako zakaz uruchamiania dowolnego programu i wykonywania jakichkolwiek działań na komputerze, poza odczytaniem wiadomości z żądaniem ransomware. Jednocześnie wiadomość można swobodnie zamknąć, ale nadal nie możesz pracować na komputerze - próby zrobienia czegoś będą „zabronione przez administratora”. System Windows jest blokowany przez zasady grupy. Na tej zasadzie działa oprogramowanie ransomware Trojan-Ransom.Win32.Krotten (według klasyfikacji firmy Kaspersky Lab).

Oprócz wymienionych „czystych” rodzajów blokowania istnieją również bardziej wyrafinowane, które łączą kilka sposobów automatycznego uruchamiania kodu trojana na raz. Na przykład zmiany w rejestrze i łatanie plików systemowych, a także umieszczenie na dysku twardym kilku kopii trojana zdolnych do wzajemnego przywracania się.

Ulubione lokalizacje plików trojanów w systemie Windows XP to następujące katalogi:

C:\Documents and Settings\Bieżący użytkownik\Ustawienia lokalne\Dane aplikacji

C:\Documents and Settings\All Users\Ustawienia lokalne\Dane aplikacji

C:\Documents and Settings\Bieżący użytkownik\Ustawienia lokalne\Tymczasowe pliki internetowe

C:\Documents and Settings\All Users\Ustawienia lokalne\Tymczasowe pliki internetowe

C:\Documents and Settings\Bieżący użytkownik\Ustawienia lokalne\Temp

C:\Documents and Settings\All Users\Ustawienia lokalne\Temp

C:\Windows

C:\Windows\Temp

C:\Windows\System32

C:\Dokumenty i ustawienia\Bieżący użytkownik\Menu Start\Programy\Uruchamianie

C:\Dokumenty i ustawienia\Wszyscy użytkownicy\Menu Start\Programy\Autostart

A autostart zwykle odbywa się za pomocą wpisów w następujących kluczach rejestru:

HKEY_CURRENT_USER \ Oprogramowanie \ Microsoft \ Windows \ Bieżąca wersja \ Uruchom

HKEY_LOCAL_MACHINE OPROGRAMOWANIE Microsoft Windows Aktualna wersja Uruchom

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnceEx

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunServices

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Parametry: Userinit, UIHost, Shell.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Opcje wykonywania pliku obrazu\userinit.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Opcje wykonywania pliku obrazu\explorer.exe

Parametr debugera

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows

Parametr AppInit_DLLs

Co zrobić, jeśli system Windows XP jest zablokowany?

Większość programów blokujących działa nie tylko w trybie normalnym, ale także w trybie awaryjnym, aw niektórych przypadkach po prostu wyłączają możliwość uruchamiania w trybie awaryjnym, usuwając odpowiedzialne za to klucze rejestru. Dlatego jeśli zablokowałeś system Windows XP, będziesz musiał rozwiązać problem za pomocą alternatywnych nośników startowych - tak zwanych dysków „na żywo” (Live CD) z własnym systemem operacyjnym. Uruchamiając komputer z takiego nośnika, możesz uzyskać dostęp do dysku twardego, który okazał się zablokowany. Następnie przeanalizujemy, jak pracować z Live CD, ale na razie wypróbujemy prostsze metody, które choć nie zawsze, ale w wielu przypadkach pomagają.

Najłatwiejszy sposób na odblokowanie komputera

Ta metoda została odkryta przez użytkowników eksperymentalnie. W przypadku złożonego blokowania raczej nie pomoże, ale warto spróbować, zwłaszcza że wszystkie czynności zajmą Ci nie więcej niż 5 minut.

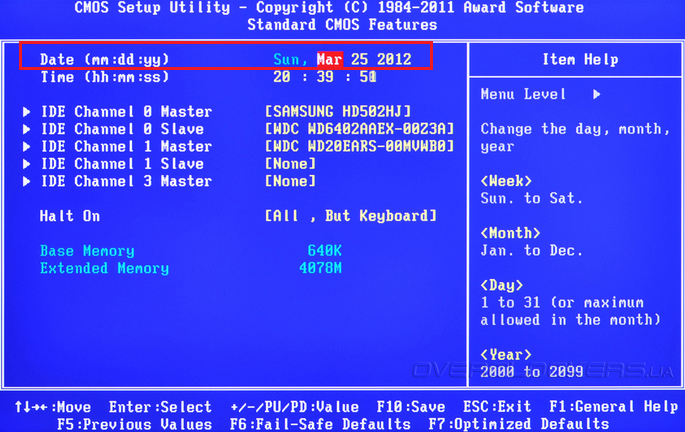

- Gdy zobaczysz na ekranie baner „Windows jest zablokowany”, uruchom ponownie komputer i przejdź do konfiguracji systemu BIOS przed uruchomieniem systemu. Na pierwszej zakładce „Main” (w Avard BIOS – pozycja menu „Standard CMOS Feature”) przesuń datę systemową o 2-3 lata do przodu lub do tyłu. Aby wyjść i zapisać ustawienia, naciśnij F10 i „Y”.

- Pobierz system Windows, jeśli na pulpicie nie ma banera, pobierz bezpłatne narzędzie antywirusowe, na przykład Narzędzie do usuwania wirusów Kaspersky lub Dr.Web CureIt! i uruchom skanowanie. Po co pobierać te programy, jeśli masz już program antywirusowy? Następnie, ze względu na zmianę daty, najprawdopodobniej nie działa.

- Po usunięciu trojana ponownie przejdź do ustawień BIOS i przywróć poprzednią datę. Wszystko.

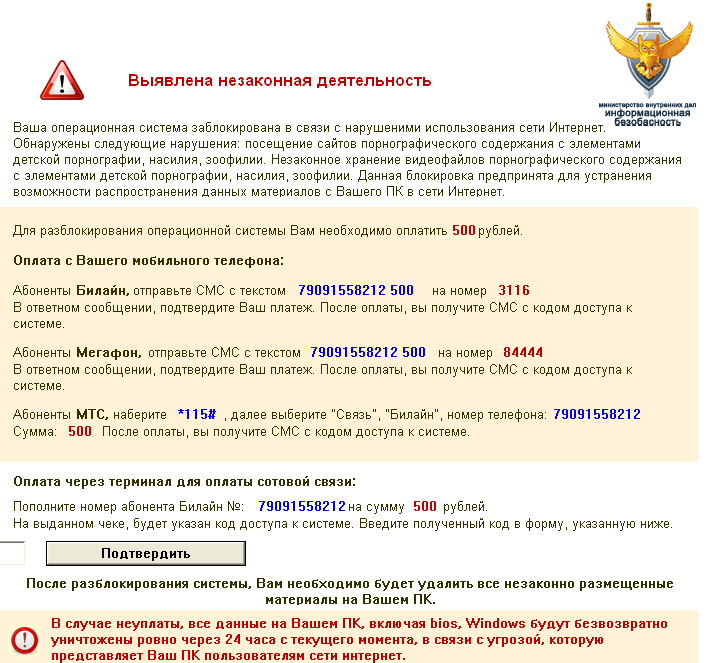

Usługi online firm antywirusowych do odblokowania systemu Windows

Jeśli poprzednie kroki nie pomogły ci poradzić sobie z banerem „Komputer jest zablokowany”, możesz spróbować znaleźć kod odblokowujący, korzystając z usług online firm antywirusowych. Ta opcja pomaga w 50 - 70% przypadków, ale przyda się tylko wtedy, gdy masz inny komputer (telefon, tablet itp.) z dostępem do Internetu. Poniżej znajdują się linki i instrukcje dotyczące korzystania z tych usług.

Usługa dezaktywacji Trojan.WinLosk "Kaspersky Lab"

- Przepisz tekst komunikatu ransomware, który widzisz na ekranie i wklej go w odpowiednim polu.

- W sąsiednim polu wpisz wskazany w wiadomości numer telefonu, na który musisz przelać pieniądze.

- Kliknij przycisk „Pobierz kod odblokowujący” i spróbuj usunąć za jego pomocą baner.

- Po zalogowaniu się do systemu Windows wykonaj skanowanie antywirusowe na swoim komputerze, ponieważ plik blokujący trojana nadal znajduje się w systemie i może go ponownie zablokować.

- Wpisz numer telefonu lub portfela szantażysty w odpowiednim polu i kliknij przycisk „Wyszukaj kody”.

- Jeśli nic nie jest oferowane, możesz spróbować znaleźć odpowiedni kod po wyglądzie banera.

- Po odblokowaniu przeskanuj komputer w poszukiwaniu wirusów.

- Wpisz w odpowiednie pola tekst wiadomości z banera „Windows jest zablokowany” oraz wskazany tam numer telefonu.

- Kliknij przycisk „Prześlij” i spróbuj użyć sugerowanych kodów.

- Po odblokowaniu komputera przeskanuj go w poszukiwaniu wirusów.

Narzędzia do automatycznego odblokowywania komputera

Jeśli poprzednie środki nie przyniosły efektu, a Twój komputer nadal jest zablokowany, możesz usunąć baner za pomocą specjalistycznych programów na dyskach rozruchowych (Live CD). Poniżej znajdują się narzędzia do automatycznego odblokowywania systemu Windows XP i eliminowania trojana.

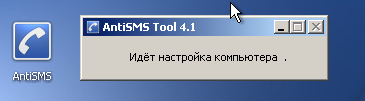

AntySMS

W pełni automatyczne narzędzie, które leczy wszystkie znane modyfikacje trojanów ransomware i przywraca domyślne ustawienia uruchamiania systemu. Zalecany dla początkujących użytkowników niedoświadczonych w administrowaniu komputerami PC. Program wykonuje całą pracę w ukryciu i jest uruchamiany przez dwukrotne kliknięcie skrótu na pulpicie nośnika startowego.

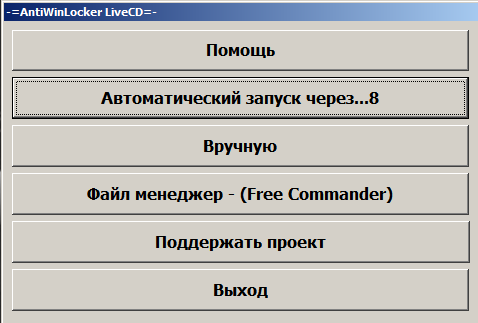

Kolejny dysk rozruchowy, który może pomóc w przypadku nagłego zawieszenia systemu Windows XP. Narzędzie automatycznie znajdzie i usunie trojana, a także przywróci uszkodzone pliki i rejestr systemowy. Na zasadach komercyjnych AntiWinLocker może być również używany do ochrony systemu Windows przed programami blokującymi, instalując go na komputerze.

Aby usunąć baner za pomocą tego programu, będziesz potrzebować minimum działań:

- uruchom z AntiWinLockerLiveCD, zaakceptuj umowę licencyjną i kliknij przycisk „Start”;

- wybierz z menu pozycję „Auto start”;

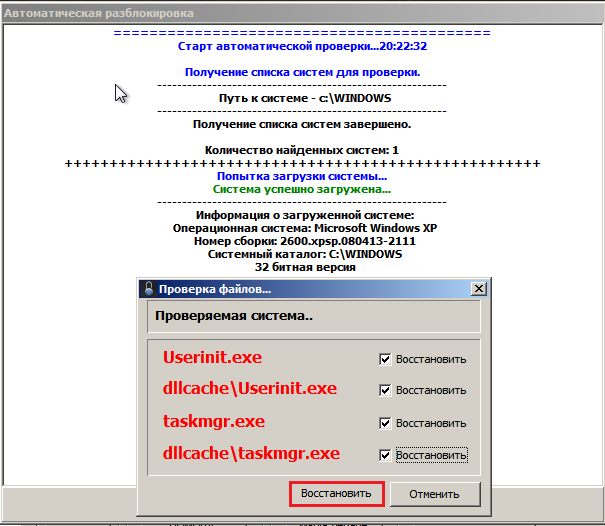

- wyrazić zgodę na propozycję zamiany plików (jeśli istnieją) poprzez zaznaczenie ich na liście i kliknięcie „Uruchom”;

- po zakończeniu programu uruchom komputer z dysku twardego - blokada zostanie usunięta.

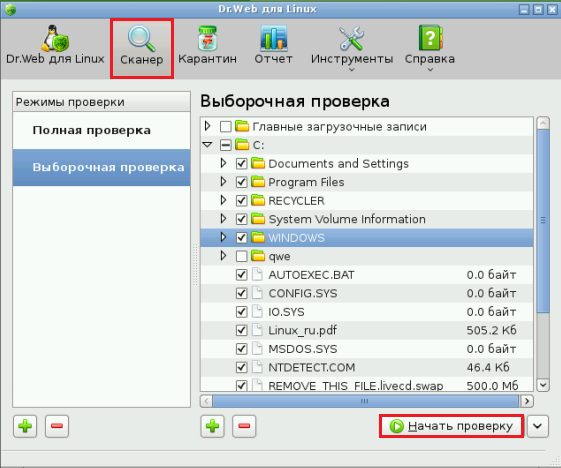

Kolejne uniwersalne narzędzie, które może pomóc nie tylko w przypadkach, gdy komputer jest zablokowany, ale także w przypadku infekcji wirusowych. Wyposażony w funkcję aktualizacji baz wirusów przez Internet.

Aby z niego skorzystać, po prostu uruchom skaner z pulpitu, wybierz obszary do skanowania i kliknij „Rozpocznij skanowanie”.

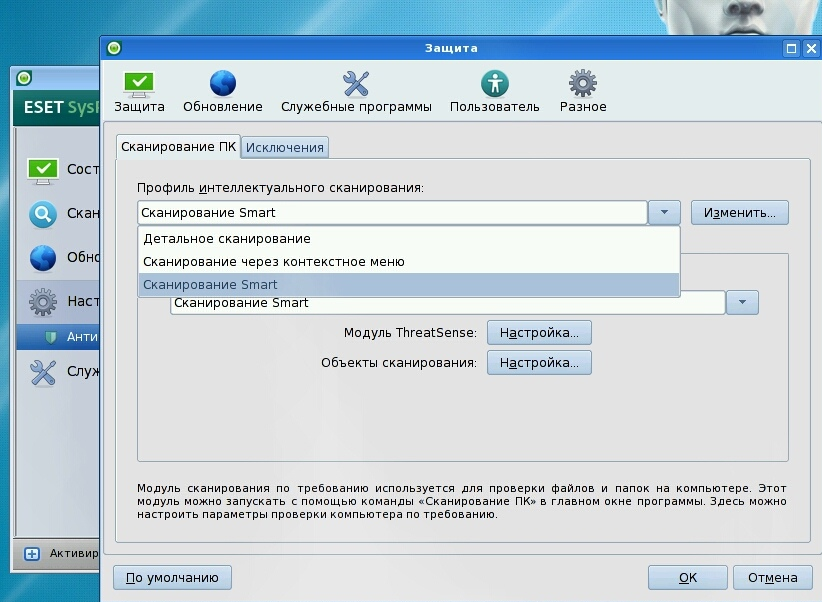

Nie mniej łatwe w użyciu narzędzie niż poprzednie. Umożliwia także łatwe rozwiązywanie różnych problemów z wirusami na komputerze, w tym w przypadku zablokowania dostępu do systemu Windows XP. Posiada zdolność do "inteligentnego skanowania", przydatnego do wyszukiwania nieznanych szkodliwych obiektów.

Ręczne odblokowywanie systemu Windows XP podczas uruchamiania z Live CD

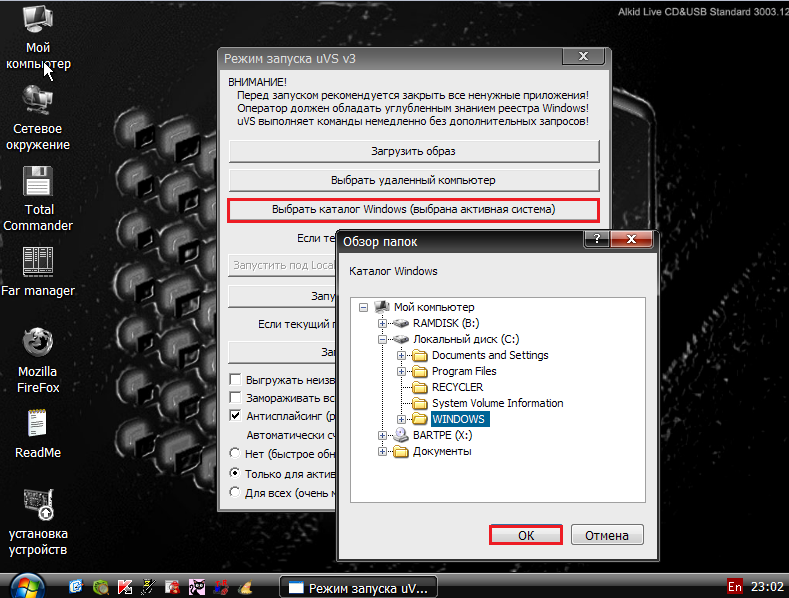

Przyjrzyjmy się teraz ręcznym sposobom usuwania złośliwego kodu, który zakłóca uruchamianie systemu Windows XP. Aby z nich skorzystać, musisz być przynajmniej doświadczonym użytkownikiem komputera, w przeciwnym razie po próbie usunięcia banera może być więcej problemów niż początkowo. Za pierwszą metodę leczenia komputera przy użyciu profesjonalnego narzędzia Uniwersalny Sniffer wirusów(uVS) potrzebujemy dowolnego dysku rozruchowego opartego na SO Windows. Wykorzystamy płytę Alkid Live CD.

Alkid Live CD i uVS

Można powiedzieć, że ta metoda jest najbardziej czasochłonna, ponieważ wszystkie operacje będą musiały być wykonywane ręcznie. Jednak w ekstremalnych sytuacjach, gdy natywny Windows XP jest zablokowany, nie ma wyboru i użyjemy tego, co mamy pod ręką. Więc zacznijmy.

- Pobierz na inny komputer i rozpakuj program uVS na dysk flash (jeśli nie ma innego komputera, można to również zrobić na płycie Alkid Live CD po skonfigurowaniu połączenia internetowego).

- Podłącz dysk flash do zablokowanego komputera.

- Pobierz płytę Alkid Live CD.

- Uruchom plik start.exe z katalogu uVS (który w naszym przypadku znajduje się w F:uvs).

- w oknie „Tryb uruchamiania” kliknij przycisk „Wybierz katalog Windows” i przejdź w Eksploratorze do folderu Windows w zablokowanym systemie. Kliknij OK.

- Kliknij „Uruchom jako bieżący użytkownik”.

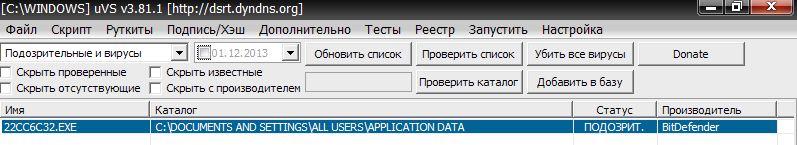

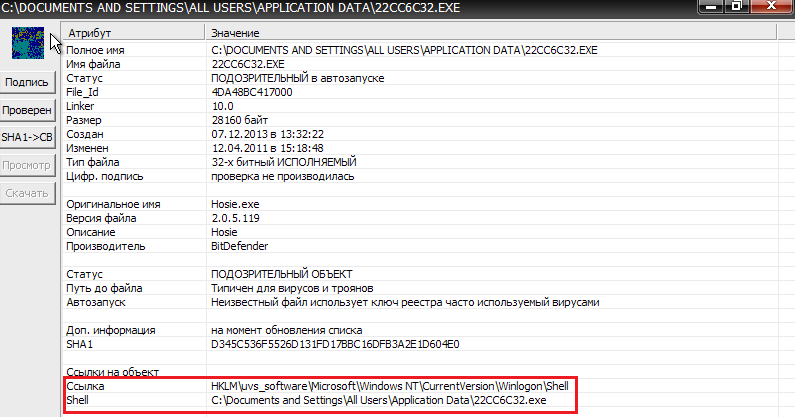

- Po zeskanowaniu otworzy się przed tobą lista podejrzanych plików, a oto ona w widocznym miejscu - nasz trojan ransomware.

- Aby zapoznać się ze szczegółowymi informacjami o tym pliku, kliknij go dwukrotnie - otworzy się okno, w którym zostanie wskazana między innymi metoda automatycznego uruchamiania. W naszym przypadku jest to klucz rejestru, który uruchamia Eksploratora Windows (explorer.exe).

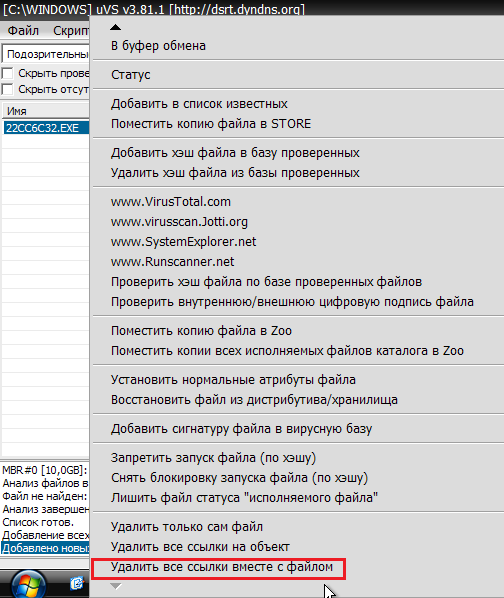

- Teraz przechodzimy do usunięcia trojana i przywrócenia normalnego startu systemu Windows. Zamknij okno właściwości i kliknij plik prawym przyciskiem myszy. Wybierz polecenie „Usuń wszystkie linki, w tym plik” z menu kontekstowego.

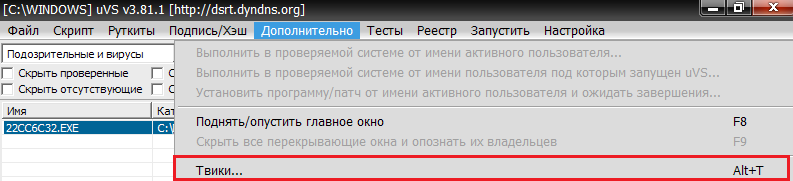

- Następnie, aby przywrócić zmieniony klucz rejestru, z górnego menu „Zaawansowane” wybierz polecenie „Poprawki”.

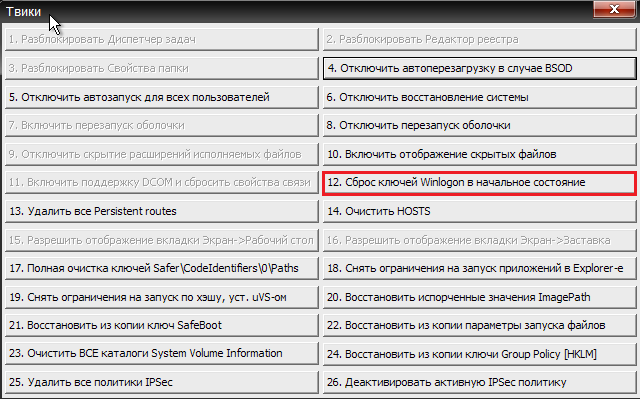

- Kliknij „Zresetuj klucze Winlogon”.

- Zamknij program i uruchom komputer z dysku twardego. Nie zobaczysz już banera.

Ważny! Jeśli plik systemowy, zwłaszcza Userinit.exe, LogonUI.exe, Explorer.exe lub Taskmgr.exe, znajduje się na liście podejrzanych plików, prawdopodobnie został zmodyfikowany i zawiera kod blokujący. Takie pliki należy zastąpić ich czystymi kopiami, które są przechowywane w folderze C: WindowsSystem32dllcache.

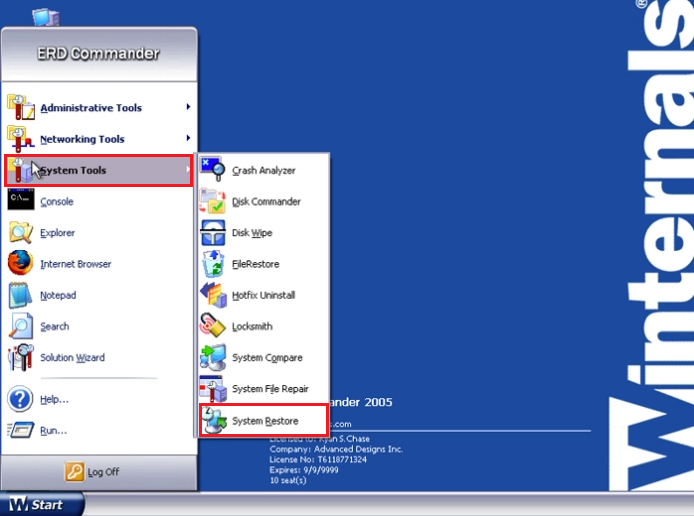

Dowódca ERD 5.0

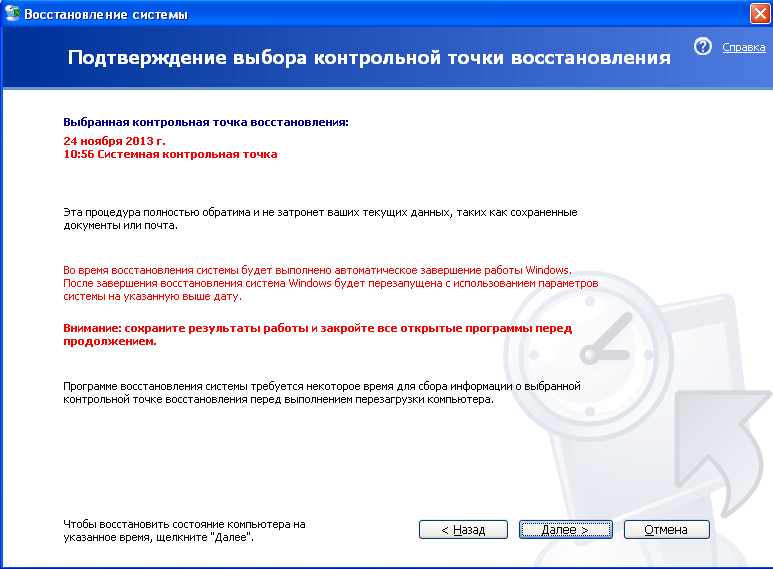

Jeśli masz pod ręką to wspaniałe narzędzie do odzyskiwania systemu Windows XP, pozbycie się banera „Komputer jest zablokowany” może być znacznie łatwiejsze, na przykład za pomocą funkcji przywracania systemu. Aby uzyskać do niego dostęp, uruchom komputer z płyty ERD Commander w wersji 5.0 i przejdź do kolejnych kroków.

- Naciśnij przycisk „Start” (podobny do startu), wybierz „Narzędzia systemowe” z menu, a następnie „Przywracanie systemu”.

- Uruchomi się znany program przywracania systemu. Wybierz odpowiedni punkt przerwania i kliknij „Dalej”. Po zakończeniu procedury przywracania uruchom komputer z dysku twardego. Baner „Windows jest zablokowany” nie będzie Cię już denerwować.

Usuwanie złośliwego kodu z MBR

Jeśli zaraz po włączeniu komputera, jeszcze przed rozpoczęciem ładowania systemu Windows XP, przed oczami otworzył się następujący obraz:

oznacza to, że cierpiałeś na trojana ransomware zarejestrowanego w MBR. Nie każde z wymienionych tutaj narzędzi może usunąć stamtąd złośliwy kod — wymaga to pełnoprawnych produktów antywirusowych, które wymienimy poniżej. A teraz poświęcimy kilka minut na to, czego nie powinieneś robić w tym przypadku.

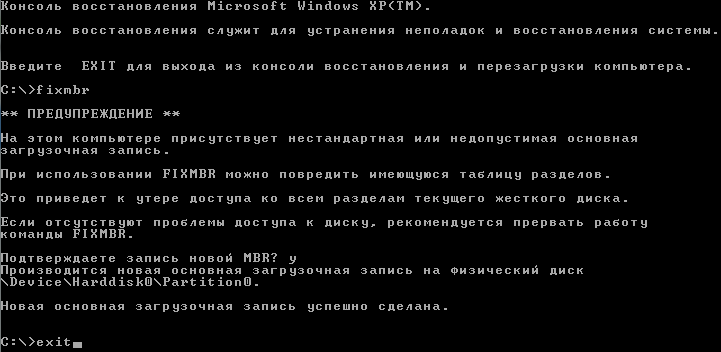

Pewny sposób na uniemożliwienie rozruchu systemu Windows XP

Wielu użytkowników zna przeznaczenie polecenia konsoli fixmbr - jest ono przeznaczone do nadpisania pierwszego sektora dysku twardego. I w dobry sposób, powinien przywrócić kod rozruchowy, jednocześnie usuwając znajdującego się tam trojana. Ale go tam nie było. W procesie nadpisywania niestandardowego MBR (a w przypadku infekcji trojanem będzie to niestandardowe), tablica partycji, która znajduje się na dysku twardym bezpośrednio po kodzie rozruchowym MBR i jest jego częścią , jest często uszkodzony.

Jeśli zignorujemy ostrzeżenie konsoli odzyskiwania i wykonamy fixmbr, zamiast komunikatu, że komputer jest zablokowany, zobaczymy:

co oznacza uszkodzenie tablicy partycji. Oznacza to, że nie będziemy już mogli załadować systemu.

Leczenie MBR za pomocą narzędzi antywirusowych

Aby poprawnie i bezpiecznie przywrócić główny rekord rozruchowy, możesz użyć:

- AntySMS;

- Dysk ratunkowy Kaspersky;

- Dr.Web Live CD;

- LiveCD ESET NOD32.

Te narzędzia są więcej niż wystarczające do usunięcia dowolnej blokady systemu Windows XP, w tym tej.

Jak uniknąć blokowania systemu Windows?

Jest mało prawdopodobne, aby ktokolwiek twierdził, że o wiele łatwiej jest zapobiec zainfekowaniu komputera trojanami ransomware niż później z nimi walczyć. Aby Twój komputer nie "przypadkowo" nie zablokował się któregoś dnia, postępuj zgodnie z tymi prostymi zasadami:

- zainstaluj niezawodny program antywirusowy i nie zapomnij zaktualizować jego baz danych w odpowiednim czasie;

- przed uruchomieniem nieznanego pliku nie bądź zbyt leniwy, aby przeskanować go pod kątem bezpieczeństwa;

- nie podążaj za nieznanymi linkami wysłanymi do Ciebie pocztą i przez komunikatory internetowe, nawet od znajomych;

- instalować aktualizacje systemu Windows XP w odpowiednim czasie — zamyka to wiele luk, przez które złośliwe oprogramowanie dostaje się do systemu. A potem, miejmy nadzieję, już nigdy nie będziesz musiał widzieć komunikatów „Windows jest zablokowany”, przynajmniej na własnym komputerze.